봄브

"오늘의AI위키"의 AI를 통해 더욱 풍부하고 폭넓은 지식 경험을 누리세요.

1. 개요

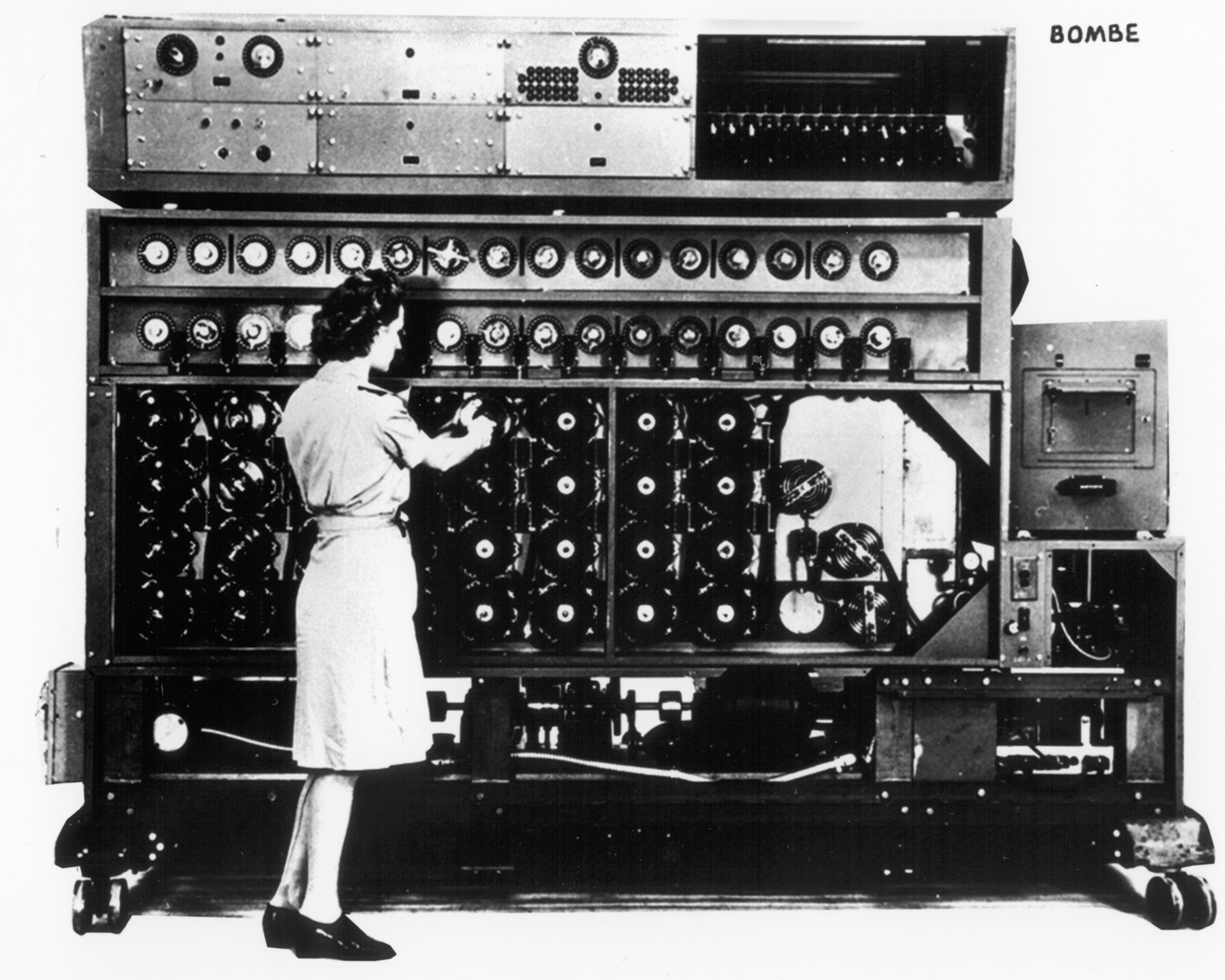

봄베(Bombe)는 제2차 세계 대전 중 독일군의 에니그마 암호 해독을 위해 개발된 전기 기계 장치이다. 에니그마 기계의 설정(내부, 외부 설정)을 찾아 독일군 메시지를 해독하는 데 사용되었으며, 여러 대의 에니그마 기계를 연결한 것과 같은 방식으로 작동했다. 영국에서 개발된 봄베는 앨런 튜링에 의해 개선되었으며, 미국에서도 독자적인 봄베가 개발되었다. 1994년에는 봄베의 작동 복제품 제작 프로젝트가 시작되어, 2009년에 공학 유산상을 수상하고, 현재는 국립 컴퓨터 박물관에 전시되어 있다.

봄베는 에니그마(Enigma) 기계의 설정을 찾아 독일군 에니그마 메시지를 해독하기 위해 개발된 전기 기계 장치이다. 에니그마 기계의 설정은 내부 설정과 외부 설정으로 나뉜다.

2. 에니그마 기계

에니그마는 비밀 메시지를 암호화하고 해독하는 데 사용된 전기 기계 로터 기계이다. 1920년대 독일에서 개발되었다.

에니그마는 105,456가지의 스크램블러 설정 방식이 가능했지만,[4] 이는 완벽한 보안을 보장하지는 못했다. 무차별 대입 공격이 가능했기 때문이다. 예를 들어, 100명의 암호 담당자가 각각 1000개의 서로 다른 로터 설정을 사용하여 메시지 해독을 시도할 수 있었다. 폴란드인들은 로터 위치를 쉽게 찾기 위해 카드 카탈로그를 개발했고, 영국은 "''EINS''"(독일어로 하나) 카탈로그를 만들었다.

독일을 포함한 여러 주요 강국은 로터 배선을 알면 에니그마 트래픽을 해독할 수 있다는 사실을 알고 있었다. 독일군 역시 에니그마의 취약점을 인지하고 있었다.[6]

제2차 세계 대전 직전, 독일군은 군사용 에니그마 기계를 지속적으로 개선했다. 1939년 1월, 육군과 공군 에니그마에는 5개 중 3개의 로터를 선택하는 방식이 도입되어 60개의 휠 순서 조합이 가능했고, 해군 에니그마에는 8개 중 3개를 선택하여 336개의 휠 순서 조합이 가능했다. 플러그보드에는 10개의 연결선(리드)이 사용되어 6개의 문자는 연결되지 않았다. 이로 인해 공군과 육군 에니그마는 1.5×1019가지 설정이 가능했다. 1941년, 독일 해군은 U-boat 통신을 위해 회전 가능한 반사기가 있는 M4 (4로터 에니그마) 버전을 도입하여 1.8×1020가지 설정이 가능하게 되었다.[1]

1941년 말, 대서양 해전 전황 변화와 정보 보고를 종합한 칼 되니츠 제독은 연합군이 독일 해군 암호 통신을 해독할 수 있다고 확신했다. 이에 따라 U보트 통신용 독일 해군 에니그마에 배선이 불확실한 네 번째 로터가 추가된 "트리톤" 시스템이 만들어졌고, 블레츨리 파크는 이를 "샤크"라고 불렀다.[9]

1942년 상반기는 독일 U보트에게 "두 번째 행복한 시간"이었다. 미국은 공격에 대한 대비가 부족했고, 연합군 선박 공격은 성공적이었다. 새로운 에니그마의 보안과 독일이 해군 암호 제3호로 전송된 연합군 호송대 메시지를 해독할 수 있었던 점도 성공 요인이었다. 1942년 1월부터 3월까지 독일 잠수함은 미국 동해안에서 216척의 선박을 격침시켰다.

2. 1. 에니그마의 작동 원리

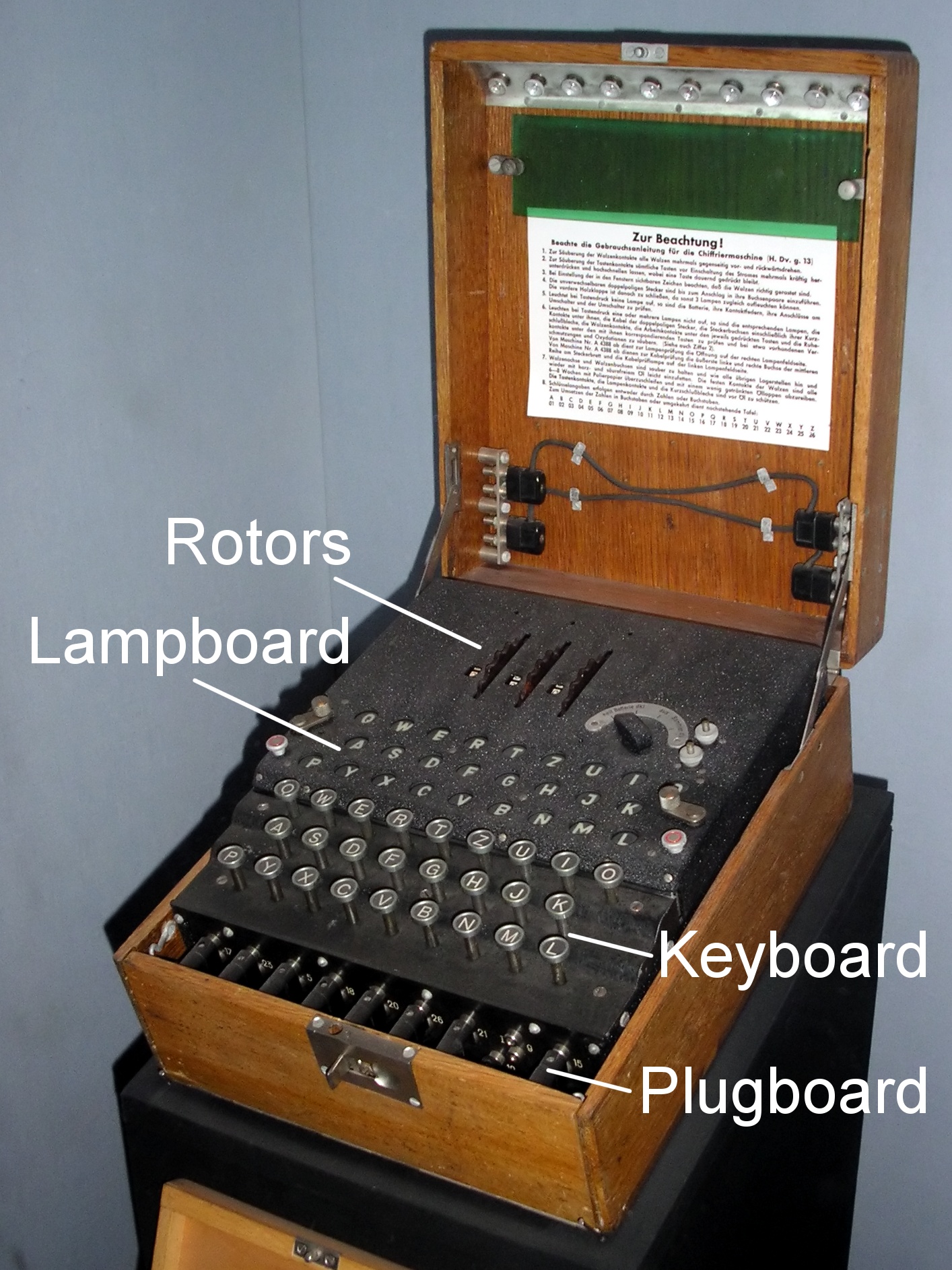

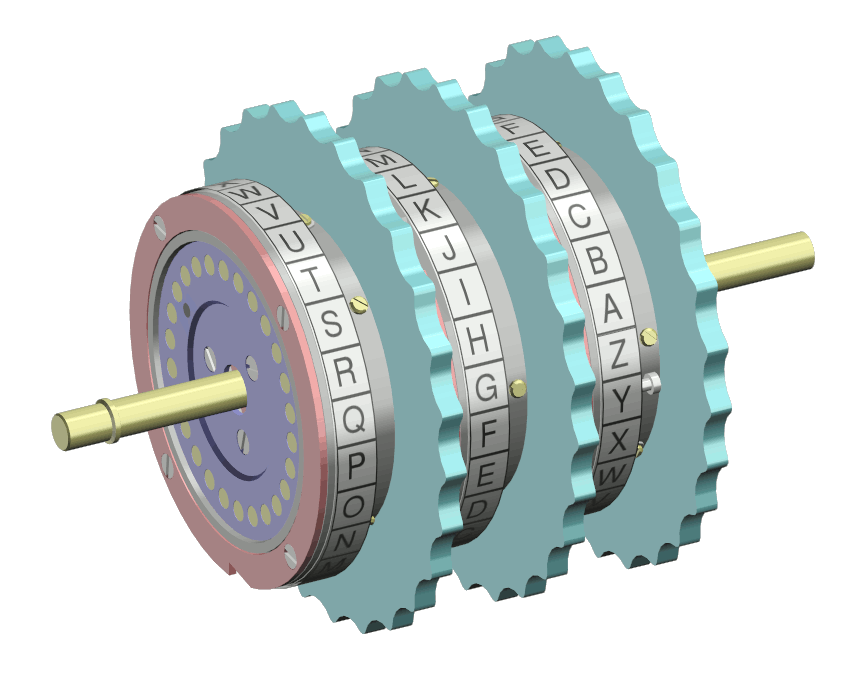

에니그마는 키보드에서 램프보드까지 전기적 경로가 반복적으로 바뀌는 방식으로 작동하며, 이는 다중 치환 암호를 구현하여 평문을 암호문으로, 또는 그 반대로 변환한다. 에니그마의 스크램블러는 각 면에 26개의 전기 접점이 있는 로터로 구성되어 있으며, 이 로터는 전류를 양쪽에서 다른 위치로 전환한다. 사용자가 키보드의 키를 누르면, 전기는 스크램블러 오른쪽에 있는 입력 드럼을 거쳐 로터 세트를 통과하고, 반사 드럼(반사기)을 통해 다시 로터와 입력 드럼을 통과하여 램프보드의 램프 중 하나를 밝힌다.[3]

키를 누를 때마다 오른쪽 또는 "빠른" 로터가 한 위치씩 전진하여 암호화가 변경된다. 또한, 회전당 한 번씩 오른쪽 로터는 중간 로터를, 중간 로터는 왼쪽("느린") 로터를 전진시킨다. 각 로터의 위치는 창을 통해 보이는 알파벳 문자로 표시된다. 에니그마 조작자는 메시지를 암호화하거나 해독하기 전에 수동으로 휠을 회전시켜 시작 위치를 설정해야 한다. 로터의 시작 위치를 나타내는 세 글자 시퀀스는 "메시지 키"라고 불린다. 세 개의 로터 세트와 17,576 (263)개의 서로 다른 메시지 키를 가질 수 있다. 기계 뚜껑을 열고 압축 바를 놓으면 스핀들에 있는 세 개의 로터 세트를 기계에서 제거하고 순서(블레츨리 파크에서 "휠 순서"라고 함)를 변경할 수 있다. 17,576에 6개의 가능한 휠 순서를 곱하면 총 105,456개의 스크램블러 설정 방식이 가능하다.[3]

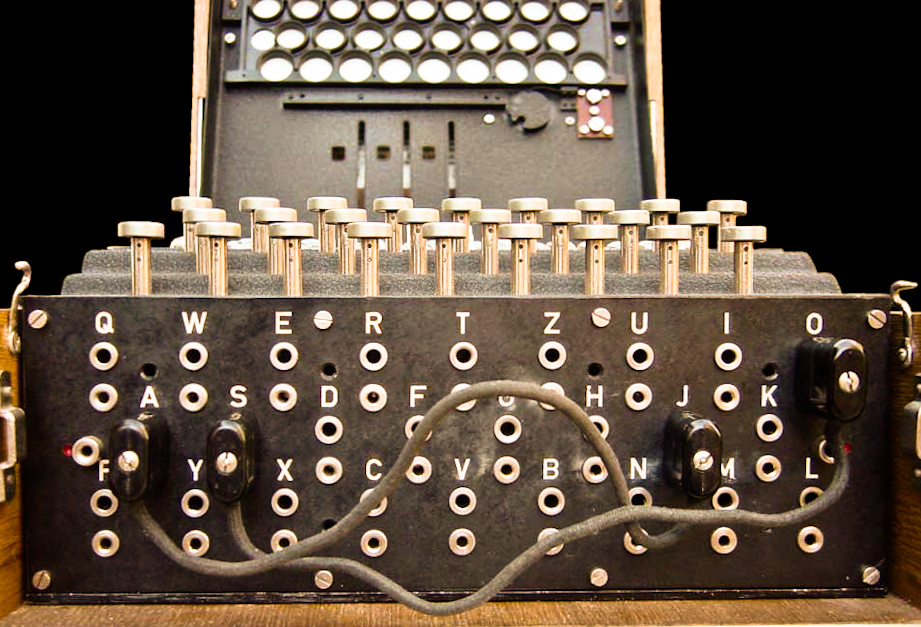

1930년, 독일군은 로터-반사기 시스템 전후에 문자를 추가로 스크램블하는 플러그보드(''Steckerbrett'')를 도입하여 보안을 강화했다. 각 플러그는 ''Stecker''라고 불렸으며, 영국 암호학자들도 이 용어를 사용했다. 에니그마 암호화는 자기 반전 함수로, '''A'''가 '''R'''로 변환되면 '''R'''이 '''A'''로 변환되는 방식으로 문자를 상호적으로 대체한다. 플러그보드 변환은 이러한 자기 반전 특성을 유지했지만, 로터 위치와 달리 암호화 중에는 변경되지 않았다. 이러한 규칙성은 봄베에 대한 웰치맨(Welchman)의 "대각선 보드" 개선에 활용되어 효율성을 크게 높였다.[7]

2. 2. 에니그마의 약점

에니그마의 가장 큰 약점은 스크램블러의 반사기 때문에 문자가 자기 자신으로 암호화될 수 없다는 점이었다.[8] 이 특성으로 인해 해독 과정에서 평문과 암호문에 동일한 문자가 나오는 경우는 제외할 수 있었다.[8]

독일군은 에니그마의 보안 능력을 과신하여 이러한 구조적인 취약점을 간과했다.[6]

3. 봄베 (Bombe)

내부 설정 (에니그마 기계의 덮개를 열어야 함)

외부 설정 (에니그마 기계를 열지 않고 변경 가능)

봄베는 로터 코어의 가능한 초기 위치와 휠 순서 집합에 대한 지정된 문자의 ''stecker partner''를 식별했다. 수동 기술을 사용하여 해독 프로세스를 완료했다. 고든 웰치먼에 따르면, "... 봄베의 임무는 단순히 '추가 분석'이 필요한 휠 순서 및 스크램블러 위치에 대한 가정을 관리 가능한 수로 줄이는 것이었다."

봄베는 기지 평문 공격을 기반으로 설계되었으며, 앨런 튜링에 의해 처음 개발되었다. 이후 고든 웰치먼이 '다이어고날 보드'라는 부착 장치를 고안하여 봄베의 성능을 더욱 향상시켰다.

제2차 세계 대전 이후, 약 50대의 봄베가 RAF 이스코트에 보관되었고, 나머지는 파괴되었다. 생존한 봄베는 동구권 암호 해독에 사용되었을 가능성이 있다.

3. 1. 봄베의 원리

봄베는 여러 대의 에니그마 기계를 연결한 것처럼 작동하여, 가능한 설정을 빠르게 테스트했다. '기지 평문 공격' 기법을 활용하여, 예상되는 평문과 암호문을 비교하여 해독을 시도했다.

봄베 작동에는 암호 해독자가 먼저 ''크립''을 확보하는 과정이 필요했다. 크립은 평문의 일부로, 암호문에 해당한다고 여겨지는 부분이다. 크립을 찾는 것은 독일군 군사용어와 통신 습관에 대한 상당한 지식이 필요했기 때문에 쉽지 않았다. 그러나 암호 해독자들은 에니그마가 절대로 문자를 자기 자신으로 암호화하지 않는다는 사실을 이용하여, 평문과 암호문에서 같은 문자가 같은 위치에 나타나는 경우를 제외하여 가능한 크립을 테스트했다.

적절한 크립이 결정되면, 암호 해독자는 봄브를 배선하여 크립을 암호문에 대입하여 테스트하기 위한 ''메뉴''를 생성했다. 예를 들어 크립이 '''ATTACKATDAWN'''이고 특정 암호문 '''WSNPNLKLSTCS'''에 대해 테스트한다고 가정하면, 크립과 암호문의 문자를 비교하여 그래프로 나타냈다.

| 암호문 | W | S | N | P | N | L | K | L | S | T | C | S |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 평문 "크립" | A | T | T | A | C | K | A | T | D | A | W | N |

| 메시지 위치 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 상단 드럼 설정 | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z |

| 중간 드럼 설정 | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z |

| 하단 드럼 설정 | A | B | C | D | E | F | G | H | I | J | K | L |

'''ATLK''', '''TNS''', '''TAWCN'''과 같이 루프(또는 ''사이클'' 또는 ''클로저'')를 형성하는 세 개의 문자 시퀀스가 있다. 메뉴에 루프가 많을수록 봄브는 더 많은 후보 로터 설정을 거부할 수 있었다.

이러한 논리적 추론을 자동화하기 위해 봄베는 전기 회로 형태를 취했다. 전류는 회로 주위를 거의 즉시 흐르며, 해당 위치에서 만들 수 있는 모든 가능한 논리적 추론을 나타냈다. 봄베는 메뉴에 따라 연결된 여러 세트의 에니그마 로터 스택을 사용했다. 각 에니그마 스택 로터 설정은 크립 내에서의 위치에 따라 여러 자리만큼 오프셋되었다.

앨런 튜링은 메뉴의 문자 수와 루프 수에 따라 예상되는 봄브 중지 횟수를 추정하기 위해 (전자적인 도움 없이) 분석을 수행했다. 그의 결과 중 일부는 다음 표에 나와 있다.[22]

| 메뉴의 문자 수 | |||||||||

|---|---|---|---|---|---|---|---|---|---|

| 루프 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 3 | 2.2 | 1.1 | 0.42 | 0.14 | 0.04 | <0.01 | <0.01 | <0.01 | <0.01 |

| 2 | 58 | 28 | 11 | 3.8 | 1.2 | 0.30 | 0.06 | <0.01 | <0.01 |

| 1 | 1500 | 720 | 280 | 100 | 31 | 7.7 | 1.6 | 0.28 | 0.04 |

| 0 | 7300 | 2700 | 820 | 200 | 43 | 7.3 | 1.0 |

3. 2. 봄베의 구조

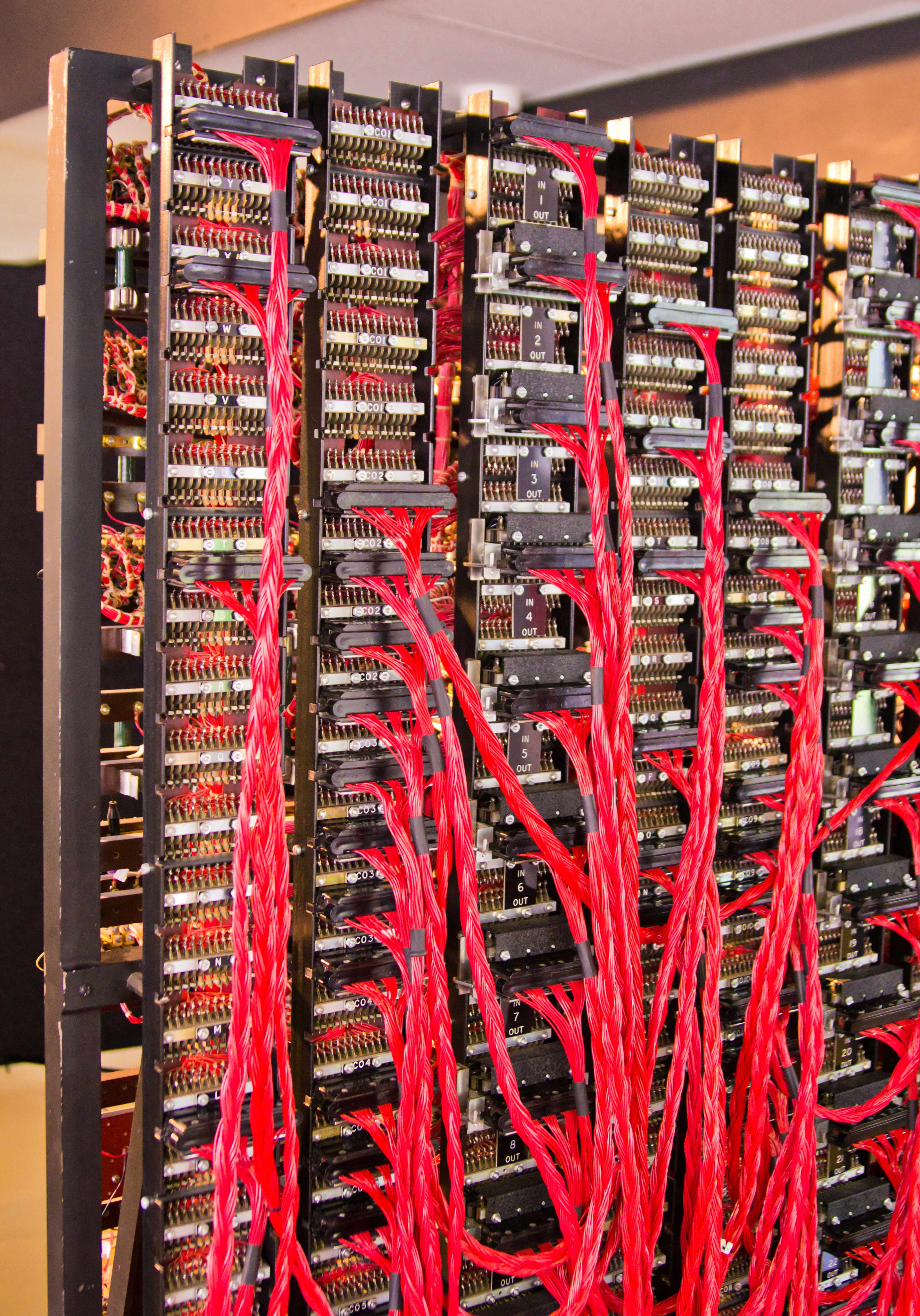

봄브는 여러 개의 회전자 드럼을 포함하고 있으며, 각 드럼은 에니그마(Enigma) 기계의 회전자를 시뮬레이션했다. 각 드럼에는 104개의 와이어 브러시가 있었고, 로드된 플레이트와 접촉했다.[12] 드럼은 전기 모터로 구동되어 빠른 속도로 회전하며, 가능한 설정을 테스트했다.봄브 드럼은 세 개 중 맨 위 드럼이 에니그마 스크램블러의 왼쪽 로터를 시뮬레이션하고, 중간 드럼이 중간 로터를, 맨 아래 드럼이 오른쪽 로터를 시뮬레이션하도록 배열되었다.[12] 맨 위 드럼은 모두 전기 모터에 의해 동기화되어 구동되었다. 맨 위 드럼이 한 번 완전히 회전할 때마다 중간 드럼이 한 위치씩 증가하고, 중간 및 하단 드럼도 마찬가지로 증가하여 총 26 × 26 × 26 = 17,576개의 3-로터 에니그마 스크램블러 위치가 생성되었다.[12][13]

드럼은 어떤 에니그마 로터를 에뮬레이션했는지에 따라 색상이 지정되었다. I은 빨간색, II는 적갈색, III은 녹색, IV는 노란색, V는 갈색, VI는 코발트(파란색), VII은 제트(검은색), VIII은 은색이었다.[14]

3. 3. 봄베 메뉴

암호 해독자들은 봄브 작동을 위해 우선 ''크립''을 확보해야 했다. 크립은 암호문에 해당한다고 여겨지는 평문의 일부이다. 독일군 군사용어와 통신 습관에 대한 상당한 지식이 필요했기에 크립을 찾는 것은 간단하지 않았다. 그러나 에니그마가 절대로 문자를 자기 자신으로 암호화하지 않는다는 사실은 평문과 암호문에서 같은 문자가 같은 위치에 나타나는 경우를 배제할 수 있게 해주어 가능한 크립을 테스트하는데 도움이 되었다.적절한 크립이 결정되면, 암호 해독자는 크립을 암호문에 대입하여 테스트하기 위한 ''메뉴''를 생성했다. 예를 들어, 크립이 '''ATTACKATDAWN'''이고 특정 암호문 '''WSNPNLKLSTCS'''에 대해 테스트한다고 가정하면, 다음과 같이 크립과 암호문의 문자를 비교하여 그래프로 나타낼 수 있었다.

| 암호문 | W | S | N | P | N | L | K | L | S | T | C | S |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 평문 "크립" | A | T | T | A | C | K | A | T | D | A | W | N |

| 메시지 위치 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 상단 드럼 설정 | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z |

| 중간 드럼 설정 | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z | Z |

| 하단 드럼 설정 | A | B | C | D | E | F | G | H | I | J | K | L |

이러한 관계를 그래프로 구축하여 봄브 연결 및 드럼 시작 위치를 설정하는 메뉴를 만들었다. 메뉴에 '''ATLK''', '''TNS''', '''TAWCN'''과 같이 루프(또는 ''사이클'' 또는 ''클로저'')가 많을수록 봄브는 더 많은 후보 로터 설정을 거부할 수 있어 해독 효율이 높아졌다.[10]

앨런 튜링은 메뉴의 문자 수와 루프 수에 따라 예상되는 봄브 중지 횟수를 추정하는 분석을 수행했다. 다음 표는 그 결과의 일부이다.[11]

| 메뉴의 문자 수 | |||||||||

|---|---|---|---|---|---|---|---|---|---|

| 루프 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 3 | 2.2 | 1.1 | 0.42 | 0.14 | 0.04 | <0.01 | <0.01 | <0.01 | <0.01 |

| 2 | 58 | 28 | 11 | 3.8 | 1.2 | 0.30 | 0.06 | <0.01 | <0.01 |

| 1 | 1500 | 720 | 280 | 100 | 31 | 7.7 | 1.6 | 0.28 | 0.04 |

| 0 | 7300 | 2700 | 820 | 200 | 43 | 7.3 | 1.0 |

3. 4. 스테커 값 (Stecker values)

봄브는 플러그보드 연결(스테커 값)을 추론하기 위해 논리적 모순을 이용하는 방식을 사용했다. 독일군 에니그마는 주요 스크램블러 변경(S영어로 표시) 전후에 문자를 교환하는 플러그보드(''Steckerbrett'', P영어로 표시)를 포함했는데, 이 플러그보드 연결은 암호 분석가에게 스테커 값으로 알려졌다.플러그보드가 없을 때는 로터 설정을 테스트하는 것이 비교적 간단했다. 그러나 플러그보드가 있으면, 크립 및 암호문 문자가 플러그보드에 의해 무엇으로 변환되었는지 알 수 없어 시험 암호화를 수행하기가 매우 어려웠다. 예를 들어, 첫 번째 위치에서 P(A)영어와 P(W)영어는 플러그보드 설정이 알려지지 않았기 때문에 알 수 없었다.

튜링은 스테커 값을 알아내기 위해, 예를 들어 P(A)영어 또는 P(W)영어의 값은 알 수 없지만, 크립이 이러한 값들 사이의 알려진 관계를 제공한다는 점에 주목했다. 즉, 플러그보드 변환 후의 값이다. 이러한 관계를 사용하여 암호 분석가는 하나에서 다른 것으로 추론하고, 잠재적으로 논리적 모순을 도출하여 고려 중인 로터 설정을 배제할 수 있었다.

암호 분석가는 P(A) = Y영어라고 가정한다. 크립:암호문 비교의 10번째 위치에서 A가 T로 암호화되는 것을 알 수 있다. 이를 공식으로 표현하면 T = P(S10(P(A)))영어이다. 함수 P영어는 자체의 역함수이므로, 방정식의 양쪽에 적용하여 P(T) = S10(P(A))영어를 얻을 수 있다.

이는 P(A)영어와 P(T)영어 사이의 관계를 제공한다. P(A) = Y영어이고, 고려 중인 로터 설정에 대해 S10(Y) = Q영어라고 가정하면, P(T) = S10(P(A)) = S10(Y) = Q영어라고 추론할 수 있다.

이와 같이, 크립은 플러그보드 이후의 값이 무엇인지 결정할 수 없지만, 그들 사이에 제약을 제공한다. 이 경우, P(T)영어가 P(A)영어가 알려지면 완전히 결정됨을 보여준다.

마찬가지로, T가 8번째 위치에서 L로 암호화되는 것을 관찰하여 S8영어를 사용, 비슷한 주장을 통해 P(L) = S8(P(T)) = S8(Q) = G영어와 같이 L에 대한 스테커 값을 추론할 수 있다. 6번째 위치에서 K는 L로 암호화되고, 에니그마는 상호 반대이므로, 같은 위치에서 L도 K로 암호화된다. 이를 통해 P(K) = S6(P(L)) = S6(G) = F영어와 같이 P(K)에 대한 값을 추론할 수 있다.

같은 종류의 추론이 7번째 위치에 적용되어 P(A) = S7(P(K)) = S7(F) = N영어을 얻는다. 그러나, 이 경우 P(A) = Y영어라고 처음부터 가정했으므로, 모순이 발생한다. 따라서 초기 가정이 틀렸다는 것을 의미하며, (이 로터 설정에 대해) P(A)영어 ≠ Y영어이다. 이러한 종류의 주장을 "귀류법"(모순에 의한 증명)이라고 한다.

암호 분석가는 봄브가 테스트할 하나의 플러그보드 상호 연결을 가설화했고, 다른 스테커 값과 링 설정은 수작업으로 해결했다.[29]

3. 5. 영국 봄베

앨런 튜링은 폴란드 봄바의 한계를 극복하고, 더 일반적인 원리에 기반한 영국 봄베를 설계했다. 이 기법은 기지 평문 공격으로 알려져 있으며, 독일군이 특정 텍스트(크립)를 사용할 것이라는 가정에 기반했다.

영국 봄베는 '대각선 보드'라는 부착 장치를 통해 성능을 향상시켰다.[17] 영국 탭율레이팅 머신 컴퍼니(BTM)에서 10만 파운드 예산으로 제작되었으며, 레치워스에서 해롤드 '닥' 킨의 지휘 아래 진행되었다. 각 기계는 너비 약 약 2.13m, 높이 약 1.83m, 깊이 약 0.61m이고 무게가 약 1톤이었다.[18]

최초의 봄베는 "빅토리"로 명명되어 1940년 3월 18일 블레츨리 파크에 설치되었고, 1940년 8월 8일에는 "Agnus dei" (이후 "Agnes" 또는 "Aggie"로 축약)가 설치되었다.[17]

제2차 세계 대전 동안, 봄베의 폭격 위험 때문에 애드스톡, 게이허스트, 웨번던 등 여러 곳에 봄베 아웃스테이션[19]이 설립되어 해독 작업을 지원했다.[20]

| 유형 | Enigma 등가물 수 | 메커니즘 | 제작 수량 |

|---|---|---|---|

| 오리지널 표준 | 36 (사전 제작 시 30) | 3로터 Enigma 등가물 | 73 |

| 점보 | 36 | 3로터 Enigma 등가물 + 각 정지를 확인하고 결과를 인쇄하는 추가 메커니즘 (유니셀렉터 소음 때문에 "기관총"이라고 불림) | 14 |

| 매머드 | 36 | 고속 릴레이가 있는 4로터 Enigma 등가물 감지 정지 | 57 |

| 코브라 | 36 | C. E. 윈-윌리엄스와 토미 플라워스 팀이 GPO 연구소에서 설계한 전자 감지 장치가 있는 4로터 Enigma 등가물[21] (신뢰성 부족) | 12 |

| 새로운 표준 | 36 | 3로터 Enigma 등가물 (고속 지멘스형 감지 릴레이 포함) | 68 |

| 연도 | 월 | 수 |

|---|---|---|

| 1941 | 12월 | 12 |

| 1942 | 12월 | 40 |

| 1943 | 6월 | 72 |

| 1943 | 12월 | 87 |

| 1944 | 12월 | 152 |

| 1945 | 5월 | 155 |

3. 6. 미국 봄베

미국은 영국과의 협력을 통해 더 빠르고 효율적인 해군 봄베와 육군 봄베를 개발했다. 1941년, 미국 육군과 해군 장교들이 블레츨리 파크를 방문하여 에니그마 해독 기술에 대한 정보를 얻었다.[23] 이후 미국 해군은 영국에서 제공받은 청사진과 기술 자료를 바탕으로 자체적인 봄베 개발에 착수했다.[24]1942년 10월, 블레츨리 파크와 미국 해군 암호 해독 부서(OP-20-G)는 "완전한 협력" 관계를 맺는 협정을 체결했다.[25] 이는 BRUSA 협정 및 UKUSA 협정의 선구적인 역할을 했다.

내셔널 캐시 레지스터 코퍼레이션(NCR)이 미국 해군 봄베 개발을 주도했으며, 1943년 5월 첫 번째 기계가 완성되었다. 미국 해군 봄베는 16개의 4로터 에니그마를 모방하여 영국 봄베보다 훨씬 빠른 속도로 암호를 해독했다.[24] 4로터 에니그마 해독에는 약 20분, 3로터 해독에는 약 50초가 소요되었다.

앨런 튜링은 미국 해군 봄베 개발에 중요한 역할을 했다. 그는 1942년 12월 워싱턴을 방문하여 NCR의 봄베 개발 과정을 검토하고, 반부리즘과 같은 기술을 활용하여 봄베의 효율성을 높이는 방법을 제안했다.[26]

1943년 말부터 미국 봄베가 대량 생산되면서, 영국과 미국은 암호 해독 정보를 긴밀하게 공유했다. C.C.M.을 통해 암호화된 정보가 교환되었으며, 긴급한 정보는 1시간 이내에 해독되어 연합군의 작전 수행에 기여했다.

1944년 9월까지 총 121대의 미국 해군 봄베가 생산되었으며, 국립 암호 박물관에 마지막으로 제작된 봄베가 전시되어 있다.

미국 육군도 벨 연구소(Bell Labs)와 협력하여 자체적인 봄베를 개발했다. 이 봄베는 "003" 또는 "마담 X"로 알려졌으며, 전화형 릴레이를 사용하여 에니그마 로터를 모방했다. 3로터 에니그마 해독에 약 10분이 소요되었다.

4. 4-로터 에니그마와 대응

1941년 말, 칼 되니츠 제독은 연합군이 독일 해군의 암호화된 통신을 해독할 수 있다고 확신하고, U보트 통신에 사용되는 에니그마에 네 번째 로터를 추가하여 보안을 강화했다. 이 4-로터 에니그마는 블레츨리 파크에서 "샤크"라고 불렸다.[9] 연합군은 1941년 12월, 한 잠수함이 실수로 네 번째 로터를 잘못된 위치에 두고 메시지를 보낸 후, 이를 올바른 위치에 두고 재전송한 사건을 통해 4-로터 에니그마의 작동 방식을 파악할 수 있었다. 또한, 나포된 U보트에서 얻은 정보를 통해 네 번째 로터가 메시지 전송 중 움직이지 않는다는 사실을 알아냈다. 이러한 정보들은 암호 해독자들이 '베타'와 '감마' 네 번째 로터의 배선을 파악하는 데 중요한 역할을 했다.

1942년 2월, 4-로터 에니그마가 공식적으로 사용되면서 연합군의 해독 능력은 일시적으로 중단되었다. 블레츨리 파크는 4-로터 에니그마를 해독할 수 있는 더 빠른 봄브 개발을 시작했다. 통신 연구소(Telecommunications Research Establishment)(TRE)의 찰스 윈-윌리엄스(Charles Wynn-Williams)와 영국 우체국(General Post Office)(GPO)의 토미 플라워스(Tommy Flowers)가 제작한 "코브라(Cobra)"와 BTM의 해롤드 킨(Harold Keen)이 설계한 "맘모스(Mammoth)" 두 가지 프로젝트가 진행되었으나, "코브라"는 신뢰성 문제로 중단되고 "맘모스"가 생산되었다.

한편, 미국에서도 미국 해군(United States Navy) 주도로 4-로터 에니그마에 대응하기 위한 봄브 개발이 진행되었다. 영국과의 초기 협력은 조심스러웠지만, 암호 해독가들 간의 협력을 통해 점차 신뢰 관계를 구축해 나갔다. 1941년 2월, 미국 육군과 해군 장교들이 블레츨리 파크를 방문하여 에니그마 해독 기술에 대한 정보를 얻었다.[23]

미국 해군 봄브는 영국보다 제약이 적은 환경에서 제조되었으며, 1942년 7월에는 청사진과 배선 다이어그램을 받아 연구를 시작했다. 1942년 9월, 해군 개발 노력에 대한 자금 지원이 승인되었다.

1942년 10월, 영국과 미국은 시긴트 협정을 체결하여 블레츨리 파크와 OP-20-G 간의 "완전한 협력" 관계를 확립했다.[25] 내셔널 캐시 레지스터 코퍼레이션(NCR)에서 조셉 데쉬의 주도로 미국 해군 봄브 개발이 진행되었다. 앨런 튜링은 1942년 12월, 워싱턴과 데이턴의 NCR을 방문하여 봄브 개발에 기여했다. 그는 반부리즘과 같은 기술을 활용하여 봄브의 수를 줄일 수 있음을 보여주었다.

미국 해군 봄브는 영국의 봄베와 유사한 방식으로 작동했지만, 더 빠른 속도와 전자식 감지 기능을 갖추고 있었다. 4로터 실행 시간은 약 20분이었다. 첫 번째 기계는 1943년 5월에 완성되었고, 6월에는 초기 두 대의 기계가 독일 해군 암호를 해독하는 데 성공했다.

영국과 미국의 봄브 생산량은 다음과 같다:

| 년도 | 월 | 수 |

|---|---|---|

| 1943 | 6월 | 4 |

| 1943 | 12월 | 95 |

| 1944 | 12월 | 160 |

| 1945 | 5월 | 180 |

미국 해군 봄브는 더 빠르고 많이 생산되어 영국에서도 활용되었다. 영국과 미국은 C.C.M.를 통해 암호화된 신호를 교환하며 긴밀하게 협력했다. 생산은 1944년 9월에 중단되었으며, 마지막으로 제조된 미국 해군 봄베는 미국 국립 암호 박물관에 전시되어 있다.

5. 봄베 재건

존 하퍼를 주축으로 하는 BCS 컴퓨터 보존 협회는 1994년에 봄브의 작동 복제품을 제작하는 프로젝트를 시작했다.[28] 이 프로젝트는 상세한 연구가 필요했으며, 복제품이 완성되기까지 13년이 걸렸다. 이후 복제품은 블레츨리 파크 박물관에 전시되었다. 2009년 3월에는 공학 유산상을 수상했다.[29] 2018년 5월, 봄브 재건축은 국립 컴퓨터 박물관으로 이전되었고,[30] 새로운 전시관은 2018년 6월 23일에 공식적으로 재개관했다.[31]

6. 시뮬레이터

온라인에서 튜링-웰치만 봄베와 미국 해군 봄베를 시뮬레이션할 수 있는 프로그램은 다음과 같다.

참조

[1]

서적

Validated Designs for Object-oriented Systems

https://books.google[...]

2005-12-06

[2]

서적

The Code Book: The Science of Secrecy from Ancient Egypt to Quantum Cryptography

https://books.google[...]

2011-01-26

[3]

웹사이트

Military Use of the Enigma: The complexity of the Enigma machine

http://www.codesandc[...]

2019-11-10

[4]

문서

[5]

문서

[6]

문서

[7]

Citation

A quick revision of the Enigma machine, its physical and operational characteristics

http://www.codesandc[...]

2011-06-09

[8]

Citation

The Enigma cipher machine

2010-02-04

[9]

웹사이트

Enigma M4: Naval 4-wheel Enigma

https://www.cryptomu[...]

2020-09-18

[10]

문서

[11]

Citation

Military Use of the Enigma: The complexity of the Enigma machine

http://www.codesandc[...]

2014-01-04

[12]

Citation

Virtual Wartime Bletchley Park: Alan Turing, the Enigma and the Bombe

http://www.codesandc[...]

2010-02-28

[13]

citation

The Turing/Welchman Bombe

http://www.codesandc[...]

[14]

웹사이트

US 6812 Bombe Report

http://www.codesandc[...]

1945-06-15

[15]

Citation

Virtual Wartime Bletchley Park: The Bombe and the Ringstellung problem

http://www.codesandc[...]

2011-06-30

[16]

웹사이트

Allied Breaking of Naval Enigma

http://uboat.net/tec[...]

2017-02-06

[17]

Citation

Bletchley Park Jewels

2010-05-01

[18]

뉴스

'Bombe'' Operator, interviewed in "The Men Who Cracked Enigma"'

https://www.imdb.com[...]

UKTV History Channel

2003

[19]

Citation

Bletchley Park Jewels

2010-04-16

[20]

Citation

Enigma and the Eastcote connection

http://www.ruislip.c[...]

2010-04-16

[21]

Citation

Colossus: The Secrets of Bletchley Park's Codebreaking Computers

Oxford University Press

[22]

문서

[23]

Citation

British provision of German naval Enigma information

http://lists101.his.[...]

2010-03-26

[24]

Citation

Film snubs Ohioans' role breaking Enigma

https://www.cincinna[...]

Cincinnati.com: part of the USA Today network

[25]

Citation

The Holden Agreement on Naval Sigint: The First BRUSA?

http://intellit.musk[...]

1999-Summer

[26]

Citation

The Essential Turing: Seminal Writings in Computing, Logic, Philosophy, Artificial Intelligence, and Artificial Life ''plus'' The Secrets of Enigma

Oxford University Press

1941

[27]

Citation

Turing: Pioneer of the Information Age

Oxford University Press

[28]

웹사이트

The Bombe tops engineers' poll

http://www.computerc[...]

2017-02-06

[29]

Citation

BCS bombe team receives award

http://www.bcs.org/s[...]

2009-05-22

[30]

뉴스

The Bombe arrives

http://www.tnmoc.org[...]

2018-05-01

[31]

뉴스

Bombe Gallery opens 23 June

http://www.tnmoc.org[...]

2018-06-22

본 사이트는 AI가 위키백과와 뉴스 기사,정부 간행물,학술 논문등을 바탕으로 정보를 가공하여 제공하는 백과사전형 서비스입니다.

모든 문서는 AI에 의해 자동 생성되며, CC BY-SA 4.0 라이선스에 따라 이용할 수 있습니다.

하지만, 위키백과나 뉴스 기사 자체에 오류, 부정확한 정보, 또는 가짜 뉴스가 포함될 수 있으며, AI는 이러한 내용을 완벽하게 걸러내지 못할 수 있습니다.

따라서 제공되는 정보에 일부 오류나 편향이 있을 수 있으므로, 중요한 정보는 반드시 다른 출처를 통해 교차 검증하시기 바랍니다.

문의하기 : help@durumis.com