감시

"오늘의AI위키"의 AI를 통해 더욱 풍부하고 폭넓은 지식 경험을 누리세요.

1. 개요

감시는 개인이나 집단을 관찰하고 정보를 수집하는 행위로, 다양한 방법과 기술을 통해 이루어진다. 컴퓨터 감시는 인터넷 데이터와 트래픽을 모니터링하며, 데이터 마이닝과 프로파일링을 통해 개인의 패턴과 행동을 분석한다. 전화 감시는 통화 내용을 도청하고 위치 정보를 추적하는 데 사용되며, 카메라 감시는 CCTV와 얼굴 인식 기술을 통해 특정 지역을 감시한다. 소셜 네트워크 분석은 소셜 미디어 데이터를 활용하여 개인의 사회적 관계와 관심사를 파악하고, 생체 인식 감시는 지문, 얼굴 인식, DNA 등을 통해 개인을 식별한다. 또한, 항공 감시와 위성 감시를 통해 광범위한 지역을 감시하며, RFID 및 위치 추적 기술은 사물의 위치를 추적하는 데 사용된다.

감시는 사회를 테러와 범죄로부터 보호하는 데 도움이 될 수 있다는 긍정적인 측면이 있는 반면, 개인의 사생활을 침해하고 정치적 자유를 억압하며 권력을 남용할 수 있다는 부정적인 측면도 존재한다. 이러한 감시에 대한 반대와 우려가 커지면서 역감시, 소 감시 등 감시를 피하거나 감시를 역전시키려는 시도도 이루어지고 있다. 감시는 소설, 영화, 음악 등 대중문화에서도 중요한 주제로 다루어지며, 사회적, 심리적 영향을 미치고 개인 정보 보호 문제를 야기한다.

더 읽어볼만한 페이지

- 방범 - 경비원

경비원은 시설 및 인력을 보호하고 출입을 통제하며 순찰, 위험 감지 및 보고 등의 업무를 수행하는 직업으로, 화재, 도난, 침입 등으로부터 보호하며 방문객 안내, 배달물 접수 등의 부가적인 서비스를 제공하기도 한다. - 방범 - 정보 보안

정보 보안은 정보의 기밀성, 무결성, 가용성을 보장하고 허가되지 않은 접근으로부터 정보와 정보 시스템을 보호하며, 심층 방어 전략, 리스크 관리, 암호학, 표준 준수 등을 통해 정보 자산을 보호하는 활동이다. - 감시 - 열화상 카메라

열화상 카메라는 적외선을 감지해 물체의 온도 분포를 영상으로 보여주는 장치로, 냉각 장치 사용 여부에 따라 양자형과 비냉각형으로 나뉘며 군사 목적에서 시작하여 현재는 다양한 분야에서 활용되고 있고 기술 발전과 가격 하락으로 활용 범위가 확대될 전망이다. - 감시 - 자동 번호판 인식

자동 번호판 인식은 이미지 처리 및 광학 문자 인식 기술을 활용하여 자동차 번호판의 문자와 숫자를 자동으로 인식하는 기술로, 교통 단속, 보안, 전자 요금 징수 등 다양한 분야에서 활용되지만 개인정보 침해, 시스템 오류, 기술 오용 등의 문제점도 존재하여 기술적, 제도적 개선이 요구된다. - 첩보 기술 - 방첩

방첩은 적대 세력의 스파이 활동, 파괴 행위, 전복, 테러 등을 방지하고 무력화하는 활동이며, 수사, 작전, 정보 수집, 분석 등을 통해 자국 내 취약점을 파악하고 적대 세력의 시도를 차단하는 임무를 수행한다. - 첩보 기술 - 방범

방범은 개인, 지역사회, 국가 차원에서 범죄를 예방하고 사회 안전을 확보하기 위한 활동으로, 물리적/사회적 환경 개선, 기술 활용 시스템 도입, 제도적 노력, 홍보 활동 등을 포함한다.

| 감시 | |

|---|---|

| 감시 | |

| |

| 감시의 목적 | |

| 목적 | 영향력 행사 보호 억압 |

| 감시 대상 | 사람 집단 장소 사물 활동 |

| 감시의 유형 | |

| 유형 | 행동 감시 데이터 수집 위치 추적 통신 감시 기술 감시 |

| 감시의 방법 | |

| 방법 | 감시 카메라 (CCTV) 정보 수집 온라인 감시 도청 정찰 첩보 활동 생체 인식 감시 기술 생체 정보 인식 GPS 추적 데이터 분석 사이버 감시 |

| 감시의 역사 | |

| 역사 | 초기 형태는 감시탑, 파수꾼 등 20세기 초반 기술 발전과 함께 감시 기술 발전 냉전 시기 첩보 활동 증가 9.11 테러 이후 공공 감시 증가 디지털 감시 기술 발달로 개인 감시 확대 |

| 감시의 논쟁점 | |

| 논쟁점 | 개인 정보 침해 문제 사생활 침해 문제 감시 사회 문제 권력 남용 문제 민주주의 위협 문제 프라이버시권 침해 문제 |

| 감시와 관련된 분야 | |

| 관련 분야 | 법률 윤리학 정치학 사회학 정보 기술 보안 범죄학 국제 관계 심리학 |

| 관련 법률 | |

| 관련 법률 | 개인정보보호법 통신비밀보호법 감청 관련 법률 |

| 감시의 사례 | |

| 사례 | 국가 정보 기관의 첩보 활동 기업의 마케팅 활동을 위한 개인 정보 수집 경찰의 범죄 예방 활동 학교의 학생 감시 직장의 직원 감시 인터넷 검열 시민 단체의 감시 활동 |

| 참고 자료 | |

| 참고 자료 | 미국 국가안보국(NSA)이 미국인 인터넷 데이터 구매 민주주의가 견딜 수 있는 감시의 정도 스파이 활동의 심리학 스파이 활동과 국제법의 미해결 방정식 특수 성범죄자 GPS 추적 장치 부착에 관한 연구 |

2. 감시의 방법

감시는 사용되는 기술과 방법에 따라 다양한 형태로 나타난다. 기업 감시는 기업이 개인이나 집단의 행동을 감시하는 행위로, 비즈니스 인텔리전스의 한 형태로 사용될 수 있다. 그러나 이는 생산성 향상이라는 일반적인 믿음과 달리, 일탈 행위 가능성을 높이거나 불공평한 처벌을 야기하는 등 부정적인 결과를 초래할 수 있다.[96] 또한, 감시는 고용주의 불신을 암시하여 저항과 반발을 일으킬 수 있다.

전화 감시는 전화선을 도청하는 행위이다. 미국에서는 법 집행 기관을 위한 통신 지원 법(CALEA)에 따라 모든 전화 및 VoIP 통신을 연방 법 집행 기관과 정보 기관이 실시간으로 도청할 수 있다.[10][11][12] 음성 인식 소프트웨어를 통해 자동화된 통화 분석이 이루어지며, 특정 단어나 구문을 검색하여 감시 대상을 선정한다.

카메라 감시는 특정 지역을 관찰하는 비디오 카메라를 이용하며, 자동화된 소프트웨어와 저렴한 생산 기술 덕분에 널리 사용되고 있다. 얼굴 인식 기술은 카메라에 포착된 얼굴 특징을 분석하여 개인을 식별하는 기술로, 중국과 미국 등에서 활발하게 사용되고 있다.

소셜 네트워크 분석은 소셜 네트워킹 사이트 데이터와 전화 통화 기록 등을 분석하여 개인의 관심사, 관계 등을 파악하는 감시 형태이다. 생체 인식 감시는 지문, DNA, 얼굴 패턴, 홍채/망막(눈) 등 신체적, 행동적 특징을 측정하고 분석하는 기술이다.

항공 감시는 무인 항공기(드론), 헬리콥터, 정찰기 등을 이용하여 공중에서 정보를 수집한다. 위성 감시는 군사 정보 정찰 위성 및 정찰기 센서 영상을 이용하여 지상 활동을 감시한다.

RFID 및 위치 추적 기술은 RFID 태그, GPS 등을 이용하여 사람이나 물건의 위치를 추적한다. IMSI 캐처는 휴대전화 통신을 가로채고 사용자의 이동 경로를 추적하는 도청 장치이다. 인체 삽입형 마이크로칩은 무선 주파수 식별(RFID) 기술을 활용하여 인체에 이식되는 작은 식별용 장치이다.

인간 정보원은 대상 조직 내부에 침투하여 정보를 수집하는 첩보원을 의미한다. 도청 장치는 대화 내용을 몰래 엿듣는 데 사용된다. 우편물 감시는 우편물을 가로채어 내용을 확인한다.

잠복은 특정 장소 또는 인물에 대한 조직적인 감시를 의미하며, 은밀하게 수행되어 범죄 활동과 관련된 증거를 수집하는 데 사용된다. 사물 인터넷(IoT)은 물리적 장치들이 서로 데이터를 수집하는 네트워크로, 식별, 모니터링, 위치 추적 등에 사용될 수 있지만, 개인 정보 침해 우려도 제기된다.

2. 1. 컴퓨터 감시

컴퓨터 감시는 인터넷 상의 데이터와 트래픽을 분석하여 정보를 수집하는 방식으로 이루어진다. 대한민국에서는 통신비밀보호법에 따라 법 집행 기관이 특정 범죄 수사를 위해 필요한 경우 법원의 허가를 받아 감청을 할 수 있다.

2. 1. 1. 데이터 마이닝과 프로파일링

대부분의 컴퓨터 감시는 인터넷의 데이터와 트래픽 모니터링을 포함한다.[9] 예를 들어, 미국에서는 법 집행 기관을 위한 통신 지원 법(Communications Assistance For Law Enforcement Act)에 따라 모든 전화 통화와 광대역 인터넷 트래픽(이메일, 웹 트래픽, 인스턴트 메시징 등)은 연방 법 집행 기관이 실시간으로 방해받지 않고 모니터링할 수 있도록 해야 한다.[10][11][12]인터넷에는 사람이 수동으로 검색하기에는 너무 많은 데이터가 존재한다. 따라서 자동화된 인터넷 감시 컴퓨터는 방대한 양의 가로채진 인터넷 트래픽을 걸러내어 수사관에게 흥미롭거나 의심스러운 트래픽을 식별하고 보고한다. 이 과정은 특정 "트리거" 단어나 구문, 특정 유형의 웹사이트 방문, 또는 의심스러운 개인이나 단체와 이메일이나 온라인 채팅을 통한 통신을 대상으로 규제된다.[13] NSA, FBI, 그리고 현재는 해체된 정보인식국(Information Awareness Office)과 같은 기관들은 매년 수십억 달러를 투자하여 카니보어, 나루스인사이트(NarusInsight), 에셜론(ECHELON)과 같은 시스템을 개발, 구매, 구현 및 운영하여 이 모든 데이터를 분석하고 법 집행 및 정보 기관에 유용한 정보만 추출한다.[14]

컴퓨터는 저장된 개인 데이터 때문에 감시 대상이 될 수 있다. FBI의 매직 랜턴 및 CIPAV과 같은 소프트웨어를 컴퓨터 시스템에 설치할 수 있다면, 이 데이터에 대한 무단 액세스를 쉽게 얻을 수 있다. 이러한 소프트웨어는 물리적으로 또는 원격으로 설치될 수 있다.[15] 반 에크 프릭킹(van Eck phreaking)으로 알려진 또 다른 형태의 컴퓨터 감시는 수백 미터의 거리에서 컴퓨팅 장치의 전자기 방출을 읽어 데이터를 추출하는 것을 포함한다.[16][17] NSA는 "핀웨일(Pinwale)"이라는 데이터베이스를 운영하여 미국 시민과 외국인의 수많은 이메일을 저장하고 색인화한다.[18][19] 또한, NSA는 프리즘(PRISM)이라는 프로그램을 운영하고 있는데, 이는 미국 정부가 기술 기업의 정보에 직접 액세스할 수 있는 데이터 마이닝 시스템이다. 이 정보에 액세스함으로써 정부는 검색 기록, 이메일, 저장된 정보, 실시간 채팅, 파일 전송 등을 얻을 수 있다. 이 프로그램은 특히 미국 시민들로부터 감시와 개인 정보 보호에 관한 큰 논란을 야기했다.[20][21]

데이터 마이닝은 통계 기법과 프로그래밍 알고리즘을 적용하여 데이터 내에서 이전에 알려지지 않았던 관계를 발견하는 과정이다. 이러한 맥락에서 데이터 프로파일링은 특정 개인이나 집단에 대한 정보를 수집하여 프로필, 즉 그들의 패턴과 행동을 보여주는 그림을 생성하는 과정이다. 데이터 프로파일링은 심리 분석과 사회 네트워크 분석에 매우 강력한 도구가 될 수 있다. 숙련된 분석가는 개인이 스스로 의식하지 못할 수도 있는 사실을 발견할 수 있다.[97]

현대 사회의 경제적 (예: 신용카드 구매) 및 사회적 (예: 전화 통화 및 이메일) 거래는 방대한 양의 저장된 데이터와 기록을 생성한다. 과거에는 이러한 데이터가 종이 기록으로 문서화되어 "종이 자취"를 남기거나 아예 문서화되지 않았다. 종이 기반 기록의 상관 관계 분석은 사람이 수동으로 문서를 뒤져야 했기 때문에 시간이 많이 걸리고 불완전한, 힘든 과정이었다.

그러나 오늘날 이러한 기록의 대부분은 전자적이며, "전자적 자취"를 남긴다. 은행 현금 자동 입출금기 사용, 신용카드 결제, 전화카드 사용, 집에서 걸린 전화, 대출받은 도서관 책, 대여한 비디오 또는 기타 완료된 기록 거래는 모두 전자 기록을 생성한다. 출생, 법원, 세금 및 기타 기록과 같은 공공 기록은 점점 디지털화되어 온라인에서 이용 가능해지고 있다. 또한, CALEA와 같은 법률로 인해 웹 트래픽과 온라인 구매도 프로파일링에 사용될 수 있다. 전자 기록 보관은 데이터를 쉽게 수집, 저장 및 액세스할 수 있도록 하여 대량의 효율적인 집계 및 분석을 훨씬 저렴한 비용으로 가능하게 한다.

이러한 개별 거래와 관련된 정보는 종종 쉽게 이용 가능하다. 예를 들어, 사람이 대여한 영화 제목과 같은 정보는 민감한 것으로 보이지 않기 때문이다. 그러나 이러한 많은 거래가 집계되면 개인의 행동, 습관, 신념, 자주 찾는 장소, 사회적 관계 및 선호도를 보여주는 자세한 프로필을 구성하는 데 사용될 수 있다. 그런 다음 이 프로필은 ADVISE[98] 및 TALON과 같은 프로그램에서 해당 사람이 군사적, 범죄적 또는 정치적 위협인지 여부를 판단하는 데 사용된다.

정부는 자체 집계 및 프로파일링 도구 외에도 은행, 신용 카드 회사 또는 고용주 등 제3자의 정보에 액세스할 수 있다. 비공식적으로 액세스를 요청하거나, 소환장이나 기타 절차를 통해 액세스를 강제하거나,[99] 상업용 데이터 집계자 또는 데이터 브로커로부터 데이터를 구매하여 액세스할 수 있다. 미국은 30개 이상의 주에 위치한 43개의 계획된 퓨전 센터에 3.7억달러를 지출했다. 이 센터들은 미국 시민에 대한 방대한 양의 데이터를 수집하고 분석할 것이다. 주 운전 면허 기관, 병원 기록, 범죄 기록, 학교 기록, 신용 평가 기관, 은행 등의 출처로부터 개인 정보를 통합하고, 이 정보를 모든 센터와 기타 연방 법 집행 및 정보 기관에서 액세스할 수 있는 중앙 데이터베이스에 배치하여 이 데이터를 얻을 것이다.[100]

''United States v. Miller''(1976)에 따라 제3자가 보유한 데이터는 일반적으로 제4차 수정헌법 영장 요건의 적용을 받지 않는다.

2. 2. 전화 감시

공식적 및 비공식적으로 전화선을 도청하는 행위는 널리 퍼져 있다. 예를 들어 미국에서는 법 집행 기관을 위한 통신 지원 법(CALEA)에 따라 모든 전화 및 VoIP 통신을 연방 법 집행 기관과 정보 기관이 실시간으로 도청할 수 있도록 해야 한다.[10][11][12] 미국의 두 대형 통신 회사인 AT&T와 베라이즌은 FBI와 계약을 맺고 연방 기관이 쉽게 검색하고 접근할 수 있도록 전화 통화 기록을 보관하는 대가로 연간 180만달러를 받고 있다.[22] 2003년부터 2005년 사이에 FBI는 14만 건이 넘는 "국가 안보 서한"을 발송하여 통신 회사에 고객의 통화 및 인터넷 기록에 대한 정보를 제공하도록 명령했다. 이러한 서한 중 약 절반은 미국 시민에 대한 정보를 요청했다.[23]대부분의 통화를 모니터링하는 데 인력이 필요하지 않다. 음성 인식 소프트웨어는 가로채온 오디오에서 기계가 읽을 수 있는 텍스트를 생성하며, 이는 정보 인식 사무소와 같은 기관 또는 베린트 및 나루스와 같은 회사에서 개발한 자동 통화 분석 프로그램에 의해 처리되어 특정 단어나 구문을 검색하여 인력을 배정할지 여부를 결정한다.[24]

영국과 미국의 법 집행 기관 및 정보 기관은 휴대전화의 진단 또는 유지보수 기능에 접근하여 휴대전화 소유자 근처에서 이루어지는 대화를 듣기 위해 휴대전화의 마이크를 원격으로 작동시키는 기술을 보유하고 있다.[25][26][27][28][29][30]

스팅레이 추적기는 미국과 영국에서 휴대전화 사용을 모니터링하는 데 사용되는 이러한 도구 중 하나의 예이다. 군사 목적으로 대테러 목적으로 개발된 이 장치는 근처 휴대전화가 일반 휴대전화 기지국에 하듯이 IMSI 번호를 전송하도록 강력한 신호를 방송한다. 일단 휴대전화가 장치에 연결되면 사용자가 추적되고 있다는 것을 알 수 있는 방법이 없다. 스팅레이 운영자는 위치, 전화 통화 및 문자 메시지와 같은 정보를 추출할 수 있지만, 스팅레이의 기능은 훨씬 더 광범위하다는 것이 널리 알려져 있다. 스팅레이는 강력한 기능과 이를 둘러싼 비밀 때문에 많은 논란이 되고 있다.[31]

휴대전화는 위치 데이터를 수집하는 데에도 일반적으로 사용된다. 휴대전화(그리고 따라서 휴대전화를 소지한 사람)의 지리적 위치는 휴대전화를 사용하지 않을 때도 쉽게 확인할 수 있다. 휴대전화에서 휴대전화 소유자 근처에 있는 여러 기지국 각각으로 신호가 이동하는 데 걸리는 시간 차를 계산하는 다변측량이라는 기술을 사용한다.[32][33] 이러한 기술의 합법성은 미국에서 특히 법원의 영장이 필요한지 여부에 대해 의문이 제기되었다.[34] 한 통신사(Sprint)의 기록만 보더라도, 한 해 동안 연방 법 집행 기관이 고객 위치 데이터를 800만 번 요청했다는 것을 보여준다.[35]

에드워드 스노든 사건 이후 고객의 개인 정보 보호에 대한 우려에 대한 대응으로,[36] 애플의 아이폰 6는 수사 도청을 방해하도록 설계되었다. 이 휴대전화는 개별 휴대전화에 고유하고 애플이 접근할 수 없는 복잡한 수학 알고리즘에 의해 생성된 코드로 이메일, 연락처 및 사진을 암호화한다.[37] 아이폰 6의 암호화 기능은 제임스 B. 코미 FBI 국장 및 다른 법 집행 기관 관계자들의 비판을 받았다. 아이폰 6의 사용자 콘텐츠에 대한 합법적인 접근 요청조차도 애플이 법 집행 담당자들이 직접 코드를 해독하거나 휴대전화 소유자로부터 코드를 얻어야 하는 "난독화된" 데이터를 제공하게 될 것이기 때문이다.[37] 스노든 폭로가 미국 기관이 전 세계 어디에서나 휴대전화에 접근할 수 있음을 보여주었기 때문에 스마트폰 시장이 성장하고 있는 국가의 개인 정보 보호에 대한 우려가 심화되어 애플과 같은 기업이 글로벌 시장에서의 입지를 확보하기 위해 이러한 우려를 해결하도록 강력한 유인책을 제공하고 있다.[37]

애플은 더 많은 소비자에게 어필하기 위해 개인 정보 보호에 대한 우려를 강조하기 위해 여러 조치를 취했다. 2011년 애플은 영구적인 기기 식별자 사용을 중단했고, 2019년에는 제3자가 아동 앱을 추적하는 기능을 금지했다.[38]

CALEA는 통신 회사가 합법적인 도청을 수행할 수 있는 기능을 시스템에 구축하도록 요구하지만, 스마트폰 및 이메일 및 메타데이터에 대한 접근 요청 문제를 해결하기 위해 법이 업데이트되지 않았다.[39] 스노든 폭로는 NSA가 전 세계 "수억 명 이상"의 "우발적" 표적에 대한 메타데이터를 수집하면서 법의 이러한 모호성을 이용해 왔음을 보여준다.[39] NSA는 CO-TRAVELER라는 분석 도구를 사용하여 이동 경로가 교차하는 사람들을 추적하고 관심 대상자와 숨겨진 연결을 찾는다.[39]

스노든 폭로는 또한 영국의 정부 통신 본부(GCHQ)가 미국 시민에 대한 NSA가 수집한 정보에 접근할 수 있음을 밝혔다. 데이터가 수집되면 GCHQ는 최대 2년 동안 보관할 수 있다. "고위 영국 관리"의 허가를 받으면 기한을 연장할 수 있다.[40][41]

2. 3. 카메라 감시

감시 카메라 또는 보안 카메라는 특정 지역을 관찰하는 데 사용되는 비디오 카메라이다. 이들은 종종 녹화 장치 또는 IP 네트워크에 연결되며, 보안 요원 또는 법 집행관이 감시할 수 있다.[42] 과거에는 카메라와 녹화 장비가 상대적으로 비싸고 카메라 영상을 모니터링하기 위해 인력이 필요했지만, 디지털 비디오 영상을 검색 가능한 데이터베이스로 구성하는 자동화된 소프트웨어와 비디오 분석 소프트웨어를 통해 영상 분석이 용이해졌다. 또한 동작 감지 센서를 통해 움직임이 감지될 때만 녹화하여 영상량을 대폭 줄일 수 있다. 저렴한 생산 기술 덕분에 감시 카메라는 가정용 보안 시스템과 일상적인 감시에 사용될 만큼 간단하고 저렴해졌다.[42] 비디오 카메라는 가장 일반적인 감시 방법 중 하나이다.2016년 기준으로 전 세계적으로 약 3억 5천만 대의 감시 카메라가 있으며, 이 중 약 65%가 아시아에 설치되어 있다.[43]

미국에서는 국토안보부가 연간 수십억 달러의 국토안보 보조금을 지방, 주 및 연방 기관에 현대적인 비디오 감시 장비 설치를 위해 지원한다. 예를 들어, 일리노이주 시카고시는 최근 509.99999999999994만달러의 국토안보 보조금을 사용하여 250대의 감시 카메라를 추가로 설치하고 기존의 2000대 이상의 카메라 네트워크와 연결하여 Operation Virtual Shield라는 프로그램을 통해 중앙 모니터링 센터에 연결했다. 2009년 시카고 시장 리처드 데일리는 2016년까지 시카고의 모든 길모퉁이에 감시 카메라를 설치할 것이라고 발표했다.[45][46] 뉴욕시는 Domain Awareness System 개발에 3.5억달러의 보조금을 받았다.[47] 이 시스템은 1만 8천 대의 CCTV 카메라를 포함한 상호 연결된 센서 시스템으로, 경찰관과 인공 지능 시스템 모두 도시를 지속적으로 감시하는 데 사용된다.[48][47]

영국에서는 대부분의 비디오 감시 카메라가 정부 기관이 아닌 개인이나 기업, 특히 상점이나 사업장 내부를 감시하기 위해 운영된다. 2011년 정보 자유법 요청에 따르면, 영국 전역의 지방 정부가 운영하는 CCTV 카메라의 총 수는 약 5만 2천 대였다.[49]

2. 3. 1. 얼굴 인식

카메라에 포착된 얼굴 특징을 분석하여 개인을 식별한다. 2018년 중국은 1억 7천만 대가 넘는 CCTV 카메라로 구성된 거대한 감시 네트워크를 보유하고 있으며, 향후 3년 이내에 4억 대의 새로운 카메라가 설치될 것으로 예상되며, 이 중 많은 수가 얼굴 인식 기술을 사용한다고 보고되었다.[44]IBM, 제너럴 일렉트릭, 허니웰을 포함한 여러 미국 기업들이 중국 정부와 긴밀히 협력하여 중국 전역에 수백만 대의 감시 카메라와 고급 비디오 분석 및 얼굴 인식 소프트웨어를 설치하고 있다. 이 소프트웨어는 사람들이 어디를 가든 개인을 식별하고 추적한다. 이 카메라들은 중앙 데이터베이스 및 모니터링 스테이션에 연결되며, 프로젝트 완료 시 중국 전역의 모든 사람(13억 명 이상)의 얼굴 사진이 포함될 것이다.[55]

2001년 1월 슈퍼볼 XXXV에서 플로리다주 탬파의 경찰은 Identix의 얼굴 인식 소프트웨어인 FaceIt을 사용하여 행사에 참석한 잠재적인 범죄자와 테러리스트를 찾았다.[57] (체포 영장이 있는 19명을 발견했다).[58]

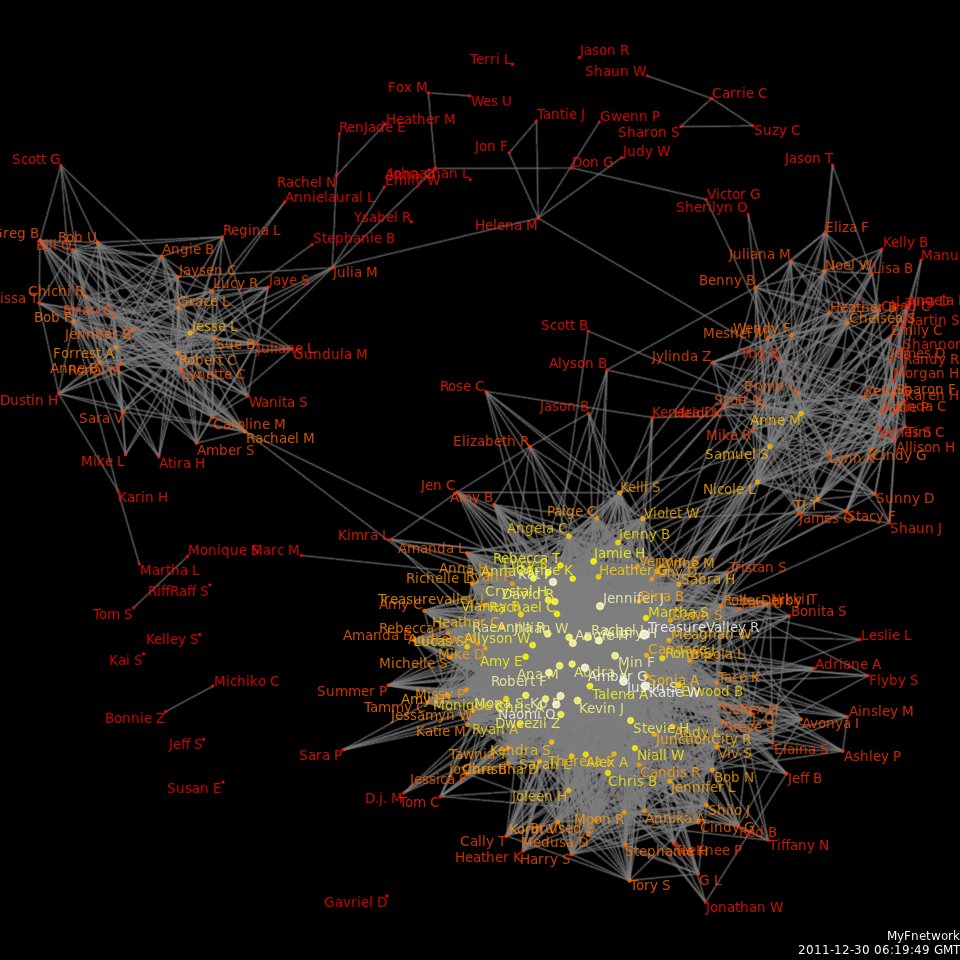

2. 4. 소셜 네트워크 분석

페이스북(Facebook), 마이스페이스(MySpace), 트위터(Twitter)와 같은 소셜 네트워킹 사이트의 데이터와 NSA 통화 데이터베이스[62] 등의 전화 통화 기록에서 얻은 트래픽 분석 정보를 기반으로 사회 네트워크 지도를 만드는 것은 일반적인 감시 형태 중 하나이다. 그런 다음 이러한 사회 네트워크 "지도"는 데이터 마이닝을 통해 개인의 관심사, 우정 및 소속, 욕구, 신념, 생각 및 활동과 같은 유용한 정보를 추출하는 데 사용된다.[63][64][65]

방위고등연구계획국(DARPA), 미국 국가안보국(NSA), 국토안보부(DHS)와 같은 많은 미국 정부 기관은 사회 네트워크 분석과 관련된 연구에 많은 투자를 하고 있다.[66][67] 정보 기관은 미국 권력에 대한 가장 큰 위협이 분산되고, 지도자가 없으며, 지리적으로 분산된 테러리스트, 반체제 인사, 극단주의자 및 반체제 인사 그룹에서 온다고 믿고 있다. 이러한 유형의 위협은 네트워크에서 중요한 노드를 찾아 제거함으로써 가장 쉽게 해결할 수 있으며, 이를 위해서는 네트워크의 자세한 지도가 필요하다.[68][69][70]

노스이스턴 대학교의 제이슨 에시어(Jason Ethier)는 현대 사회 네트워크 분석 연구에서 정보 인식 사무소가 개발한 확장 가능한 사회 네트워크 분석 프로그램에 대해 다음과 같이 언급했다.

AT&T는 "핸콕(Hancock)"이라는 프로그래밍 언어를 개발했는데, 이 언어는 NSA 통화 데이터베이스와 같은 방대한 전화 통화 및 인터넷 트래픽 기록 데이터베이스를 걸러내어 "관심 공동체"(정기적으로 서로 통화하거나 인터넷의 특정 사이트를 정기적으로 방문하는 사람들의 그룹)를 추출할 수 있다. AT&T는 원래 "마케팅 리드"를 개발하기 위해 이 시스템을 구축했지만,[71] FBI는 영장 없이 AT&T와 같은 전화 회사에서 이러한 정보를 정기적으로 요청했으며,[71] 데이터를 사용한 후에는 정보가 조사에 유용했는지 여부에 관계없이 수신된 모든 정보를 자체 데이터베이스에 저장한다.[72]

일부 사람들은 소셜 네트워킹 사이트의 사용이 사용자가 본질적으로 자신에 대한 감시를 수행하고, 기업과 정부가 볼 수 있는 공개 웹사이트에 자세한 개인 정보를 게시하는 "참여적 감시"의 한 형태라고 믿고 있다.[63] 2008년에는 고용주의 약 20%가 잠재적 또는 현직 직원에 대한 개인 데이터를 수집하기 위해 소셜 네트워킹 사이트를 사용했다고 보고했다.[73]

2. 5. 생체 인식 감시

생체인식 감시는 인증, 신원 확인 또는 선별 목적으로 인간의 신체적 및/또는 행동적 특징을 측정하고 분석하는 기술이다.[74] 신체적 특징으로는 지문, DNA, 얼굴 패턴 등이 있으며, 행동적 특징으로는 보행(걷는 방식)이나 음성 등이 있다.

얼굴 인식은 사람 얼굴 특징의 고유한 구성을 이용하여, 감시 비디오 등에서 사람을 정확하게 식별한다. 국토안보부와 DARPA는 얼굴 인식 시스템 연구에 많은 자금을 지원하고 있다.[75] 정보 처리 기술 사무소는 얼굴 특징으로 최대 약 152.40m 떨어진 사람을 식별할 수 있는 기술을 개발한 원거리 인간 식별 프로그램을 운영했다.

정서 컴퓨팅 기반의 행동 생체인식은 컴퓨터가 사람의 얼굴 표정, 말하는 속도, 음성의 음색과 높낮이, 자세 등 여러 행동 특성을 분석하여 감정 상태를 인식하는 것을 포함한다. 예를 들어, 사람의 행동이 의심스러운지(두리번거리며 둘러보기, "긴장된" 또는 "화난" 얼굴 표정, 팔을 흔들기 등) 확인하는 데 사용될 수 있다.[76]

최근 개발된 DNA 프로파일링 기술은 신체 DNA의 주요 마커를 조사하여 일치하는 항목을 찾는다. FBI는 미국 거주자들의 DNA, 얼굴 인식 데이터, 홍채/망막(눈) 데이터, 지문, 손바닥 지문 및 기타 생체 데이터를 저장할 새로운 생체인식 데이터베이스 구축에 10억달러를 투자하고 있다. 데이터베이스를 실행하는 컴퓨터는 미식축구 경기장 두 개 크기의 지하 시설에 보관되어 있다.[77][78][79]

로스앤젤레스 경찰서는 순찰차에 자동 얼굴 인식 및 번호판 인식 장치를 설치하고, 경찰관이 순찰 중 사람을 식별하는 데 사용할 휴대용 얼굴 스캐너를 제공하고 있다.[80][81][82]

https://www.biometricupdate.com/201308/explainer-facial-thermography 얼굴 열화상 사진 기술은 개발 중이며, 기계가 얼굴 여러 부분으로의 혈류에 의해 생성된 온도를 측정하여 사람의 두려움이나 스트레스와 같은 특정 감정을 식별할 수 있도록 한다.[83] 법 집행 기관은 이것이 용의자가 불안해하는지(무언가를 숨기고 있거나, 거짓말을 하고 있거나, 무언가를 걱정하고 있음을 나타낼 수 있음) 식별하는 데 잠재력이 있다고 생각한다.[83]

윤리학 및 정보 기술에 실린 Avi Marciano의 논문([https://link.springer.com/article/10.1007/s10676-018-9493-1])에서는 생체인식 감시로 인한 피해를 매핑하고, 그 이론적 기원을 추적하며, 이러한 피해를 하나의 통합적 프레임워크에 통합하여 그 누적된 힘을 명확히 한다. Marciano는 신체 정보의 무단 사용, 물리적 공간에 대한 접근 거부 또는 제한, 신체적·사회적 분류, 주변화 및 타자화의 구성을 통한 상징적 자격 박탈이라는 네 가지 유형의 피해를 제안한다. Marciano에 따르면 생체인식의 사회적 힘은 "수수께끼 같은 기술"로서의 복잡성, 객관적·과학적 이미지, 특히 자동 의사 결정 맥락에서 증가하는 대리성이라는 세 가지 주요 특징에서 비롯된다.

2. 6. 항공 감시

항공 감시는 무인 항공기(드론), 헬리콥터 또는 정찰기와 같은 공중 차량에서 수집한 감시 정보(일반적으로 시각 이미지 또는 비디오)를 의미한다. 군사용 정찰기는 레이더와 같은 다양한 센서를 사용하여 전장을 감시한다.

지난 10년 동안 디지털 이미징 기술, 소형화된 컴퓨터 및 기타 여러 기술 발전은 초소형 무인 항공기, 전방 적외선 장비, 그리고 매우 먼 거리의 물체를 식별할 수 있는 고해상도 이미징과 같은 항공 감시 하드웨어의 급속한 발전에 기여했다. 예를 들어, 미국 국토안보부가 국내 운영에 사용하는 무인기인 MQ-9 리퍼[84]는 약 9144.00m 고도에서 우유팩 크기의 물체를 식별할 수 있는 카메라와 최대 60km 거리의 인체 열을 감지할 수 있는 전방 적외선 장비를 탑재하고 있다.[85] 상업용 항공 감시의 초기 사례로, 킬링턴 마운틴 스키 리조트는 1950년대부터 경쟁 업체 주차장의 '하늘의 눈' 항공 사진을 이용해 마케팅 이니셔티브의 성공 여부를 판단했다.[86]

미국 국토안보부는 핵심 인프라 보호, 국경 순찰, 교통 감시, 그리고 미국 인구에 대한 일반적인 감시 목적으로 미국 상공을 순찰하는 무인 항공기 시험 중이다.[87] 마이애미-데이드 경찰서는 허니웰의 수직 이착륙 무인 항공기를 사용한 테스트를 실시했으며, 이는 특수기동대 작전에 사용될 예정이다.[88] 휴스턴 경찰서는 "교통 통제"에 사용하기 위해 고정익 무인 항공기를 테스트해 왔다.[88]

영국 또한 영국 전역의 경찰이 사용할 초소형 무인 항공기부터 대형 드론까지 다양한 감시용 무인 항공기 함대를 구축할 계획을 세우고 있다.[89]

MAV는 감시 기능 외에도 "군중 관리"를 위한 테이저건 또는 적 전투원을 사살하기 위한 무기를 운반할 수 있다.[90]

DARPA가 개발한 이종 항공 정찰 팀 프로그램과 같은 프로그램은 항공 감시 프로세스의 많은 부분을 자동화했다. 이 프로그램은 스스로 조종하고, 자동으로 "의심스러운" 대상을 판단하고 감시 방법을 결정하며, 인근의 다른 드론과 활동을 조정하고, 의심스러운 상황이 발생하면 인간 운영자에게 알리는 대규모 드론 팀으로 구성된 시스템을 개발했다. 이를 통해 지속적으로 감시할 수 있는 지역의 면적이 크게 증가하고 필요한 인간 운영자 수가 감소한다. 따라서 자동화되고 자체적으로 조종하는 드론 무리가 도시를 자동으로 순찰하고 의심스러운 개인을 추적하여 그 활동을 중앙 감시 시설에 보고할 수 있다.[91][92][93] 또한 연구자들은 분산된 생체 모방 군집 규칙에 의해 안정화된 대규모 초소형 무인 항공기 그룹에 의한 자율 감시의 가능성을 조사하고 있다.[94][95]

2. 7. 위성 감시

2007년 5월 25일, 미국의 국가정보국장 마이클 매코넬은 국토안보부 산하 국가응용사무소(NAO)가 지방, 주, 국내 연방 기관에서 군사 정보 정찰 위성 및 정찰기 센서 영상에 접근하는 것을 허가했다. 이로써 이들 위성과 센서를 미국 시민들의 활동 감시에 사용할 수 있게 되었다. 위성과 항공기 센서는 구름을 투과하고, 화학 물질 흔적을 감지하며, 건물과 "지하 벙커" 내부 물체를 식별할 수 있다. 또한 구글 어스와 같은 프로그램이 제공하는 정지 이미지보다 훨씬 높은 해상도의 실시간 비디오를 제공한다.[106][107][108][109][110][111]2. 8. RFID 및 위치 추적

RFID영어 태그, GPS 등을 이용하여 사람이나 물건의 위치를 추적할 수 있다. 이동통신사 안테나는 휴대전화의 위치 정보를 수집하는 데 사용되는데, 전원이 켜진 휴대전화의 위치는 삼변측량 기술을 통해 쉽게 확인 가능하다.[32][33] 이러한 휴대전화 위치 정보는 범죄 수사에 활용되기도 하지만, 개인 정보 침해 논란도 있다.[112]IMSI 캐처는 휴대전화 통신을 가로채고 사용자의 이동 경로를 추적하는 도청 장치이다. 일부 국가에서는 법 집행 기관 및 정보 기관이 사용하지만, 시민의 자유와 개인 정보 보호에 대한 우려가 제기되어 엄격하게 규제되기도 한다.[113]

미국에서는 경찰이 영장 없이 사람들의 차량에 몰래 GPS 추적 장치를 설치하여 이동 경로를 감시해온 사례도 있다.[122][123] 일부 도시에서는 가석방자들에게 GPS 장치를 착용하도록 하여 이동 경로를 추적하는 시범 사업을 진행하기도 한다.[125]

2. 9. 인체 삽입형 마이크로칩

무선 주파수 식별(RFID) 기술을 활용한 인체 삽입형 마이크로칩은 인체에 이식되는 작은 식별용 집적회로 장치이다. 피하 이식물에는 개인 식별 정보, 병력, 복용 약물, 알레르기, 연락처 등 외부 데이터베이스와 연결될 수 있는 고유 ID 번호가 포함된다.[118]

베리칩(Verichip)은 Applied Digital Solutions(ADS)라는 회사에서 생산한 RFID 장치로, 쌀알보다 약간 크며 피부 아래에 주사된다. 주사는 주사를 맞는 것과 비슷한 느낌이다. 이 칩은 스캐너가 인터넷을 통해 Verichip Inc.의 데이터베이스인 "글로벌 베리칩 가입자 등록부"에서 개인 정보에 접근하는 데 사용하는 "베리칩 가입자 번호"를 저장한다. 이미 수천 명의 사람들이 이식을 받았으며,[118] 멕시코에서는 검찰청의 160명의 직원들이 신원 확인 및 접근 제어 목적으로 칩 이식을 의무적으로 받았다.[119][120]

일부에서는 범죄자, 정치인, 스파이 등 특정 유형의 사람들을 통제하고 감시하기 위해 여러 유형의 마이크로칩이 개발되었다고 주장한다. 2009년 5월경 독일 특허 및 상표청(DPMA)에는 "킬러" 추적 칩 특허가 출원되기도 했다.

인체 삽입형 마이크로칩은 의료 환경에서도 사용되었지만, 인류학 연구자들은 불평등한 치료, 신뢰 저하, 환자의 위험 가능성 등 여러 윤리적 문제점을 제기했다.[121]

2. 10. 인간 정보원

조직의 활동이나 구성원에 대한 정보를 얻으려는 적대 세력이 있는 조직은 잠재적인 침투 문제에 직면한다.[102]감시하는 측은 대상 조직의 특정 구성원에게 압력을 가하여 첩보원으로 활동하도록 할 수 있다.[103][104]

작전 요원을 운용하는 것은 비용이 많이 들며, 광범위한 전자 감시 도구를 사용할 수 있는 정부는 작전 요원이 제공할 수 있는 종류의 정보를 수집하는 대신, 위에서 언급한 것과 같은 문제가 덜 심각한 감시 형태를 사용할 수 있다. 그럼에도 불구하고 인간 침투자의 사용은 여전히 일반적이다. 예를 들어, 2007년에 공개된 문서에 따르면, FBI(미 연방 수사국)는 2004년 조지 W. 부시 대통령이 발표한 테러 방지 지침에 따라 정보 및 법 집행 기관의 HUMINT(인간 정보) 역량을 강화하라는 지시에 따라 총 15,000명의 비밀 요원과 첩보원을 운용할 계획이었다.[105]

2. 11. 도청 장치

도청 장치는 대화 내용을 몰래 엿듣는 데 사용하는 숨겨진 전자 장치이다. 법 집행 기관 등은 이 장치를 통해 데이터를 수집, 기록하거나 전송받는다.미국에서는 COINTELPRO와 같은 국내 정보 작전을 통해 정치 활동가, 반체제 인사, 범죄자 등 수천 명의 미국 시민의 가정, 사무실, 차량에 도청 장치를 설치했다.[126]

영국과 미국의 법 집행 기관 및 정보 기관은 휴대전화의 마이크를 원격으로 활성화하여 주변 대화를 도청하는 기술을 보유하고 있다.[26][27][28]

2. 12. 우편물 감시

팩스와 이메일 사용이 증가하면서 우편 시스템 감시의 중요성은 인터넷 및 전화 감시로 대체되고 있다. 하지만 특정 상황에서 법 집행 기관과 정보 기관은 여전히 우편물을 가로챌 수 있는 방법을 가지고 있다.[127] 그러나 이는 일반적인 관행이 아니며, 미 육군과 같은 기관은 이를 수행하기 위해 높은 수준의 승인을 필요로 한다.[128]미국 중앙정보국(CIA)과 연방수사국(FBI)은 미국 시민을 대상으로 12건의 별도 우편물 개봉 작전을 수행했다. 이 프로그램 중 하나에서는 21만 5천 건이 넘는 통신이 가로채지고 개봉되어 사진이 촬영되었다.[129][130]

2. 13. 잠복

'''잠복'''은 특정 장소 또는 인물에 대한 조직적인 감시를 의미한다. 잠복은 일반적으로 은밀하게 수행되며, 범죄 활동과 관련된 증거를 수집하기 위한 목적으로 이루어진다. 이 용어는 건물 건설 프로젝트를 시작하기 전에 지역을 측정하기 위해 측량사들이 측량 말뚝을 사용하는 관행에서 유래되었다.[1]2. 14. 사물 인터넷 (IoT)

사물 인터넷(IoT)은 물리적 장치들의 네트워크로, 이 장치들은 인간의 개입 없이 서로 데이터를 수집할 수 있다. 사물 인터넷은 식별, 모니터링, 위치 추적 및 건강 추적에 사용될 수 있다.[131] 이는 작업을 단순화하는 시간 절약 도구로 사용될 수 있지만, 데이터 사용 방식에 대한 정부 감시 및 개인 정보 보호에 대한 우려도 제기된다.[131]3. 경제 감시

국가의 경제 활동과 경제 정책이 적절하게 이루어지고 있는지, 국제통화기금(IMF)이나 선진 7개국 재무장관 회의 같은 제3자 국제기구가 감시한다.

4. 감염병 감시

국가나 지방자치단체 등에서 질병의 발생 상황을 정확하고 지속적으로 조사, 파악하여 그 정보를 바탕으로 질병의 예방과 관리를 위한 일련의 시스템을 가리킨다. 미국 질병통제예방센터(CDC)는 "질병의 발생 상황과 그 추이 등을 지속적으로 감시함으로써 질병 대책의 기획, 실시, 평가에 필요한 데이터를 체계적으로 수집, 분석, 해석하고, 그 결과를 신속하고 정기적으로 환원하는 것으로, 질병의 예방과 관리를 목적으로 사용되는 것"이라고 정의하고 있으며, 국제수역사무국(OIE)은 "질병 대책을 세우기 위해 특정 집단에서 질병의 발견을 목적으로 지속적으로 수행되는 조사"라고 정의하고 있다. 검역 용어로 '감시'라고 번역되어 왔다.

5. 감시의 논란

감시는 범죄 예방 및 공공 안전에 기여할 수 있지만, 동시에 개인의 사생활 침해, 표현의 자유 억압, 권력 남용 등의 문제를 야기할 수 있다는 논란이 있다.

기업 감시는 기업이 개인이나 집단의 행동을 감시하는 행위이다. 수집된 데이터는 대부분 마케팅 목적으로 사용되거나 다른 기업에 판매되지만, 정부 기관과 공유되기도 한다.[96] 이는 기업이 고객의 선호도에 맞춰 제품 및 서비스를 개선하는 비즈니스 인텔리전스의 한 형태로 사용될 수 있다. 하지만 감시가 생산성을 높인다는 일반적인 믿음과 달리, 오히려 일탈 행위를 증가시키고 불공평한 처벌을 야기하는 등 부정적인 결과를 초래할 수도 있다.[96] 또한, 감시는 고용주의 의심과 불신을 암시하여 저항과 반발을 일으킬 수 있다.[96]

대부분의 사람들은 공공장소를 이용할 때 정부 기관의 감시를 피하기 어렵지만, 기업의 감시 관행에는 따를 수밖에 없는 선택권이 거의 없다.[140] 특히, 생체 인식 기술 중 안면 인식은 별다른 협조 없이도 감시가 가능하여 더욱 미묘하며, 동의를 구하기도 어렵다.[140]

5. 1. 찬성 측 주장

감시 시스템 지지자들은 이러한 도구가 사회를 테러리스트와 범죄자로부터 보호하는 데 도움이 될 수 있다고 믿는다. 그들은 감시가 억제, 관찰, 재구성이라는 세 가지 방법으로 범죄를 줄일 수 있다고 주장한다. 감시는 적발될 가능성을 높이고, 범행 수법을 밝힘으로써 억제 효과를 발휘할 수 있으며, 이는 최소한의 침해 수준을 요구한다.[132]감시가 범죄 활동과 싸우는 데 사용될 수 있는 또 다른 방법은 감시 시스템에서 얻은 정보 흐름을 인식 시스템(예: 얼굴 인식 시스템을 통해 피드가 실행되는 카메라 시스템)에 연결하는 것이다. 이를 통해 예를 들어 도주자를 자동으로 인식하고 경찰에게 위치를 알릴 수 있다.

그러나 여기서 사용되는 감시 유형에 대한 구분이 필요하다. 도시 거리의 영상 감시를 지지하는 일부 사람들은 무차별적인 전화 도청을 지지하지 않을 수도 있고, 그 반대의 경우도 마찬가지이다. 유형 외에도 이 감시가 수행되는 방식도 매우 중요하다. 즉, 무차별적인 전화 도청은 불법 활동에 연루된 것으로 의심되는 사람들에게만 전화 도청을 하는 것보다 훨씬 적은 사람들에 의해 지지된다.

감시는 또한 향상된 상황 인식 또는 비디오 분석과 같은 자동화된 프로세스를 통해 인간 요원에게 전술적 이점을 제공하는 데 사용될 수 있다. 감시는 사건을 재구성하고 법의학 전문가를 위한 영상을 제공함으로써 유죄를 입증하는 데 도움이 될 수 있다. 감시 자원이 보이거나 감시의 결과를 느낄 수 있는 경우 감시는 주관적인 보안에도 영향을 미칠 수 있다.

일부 감시 시스템(예: 위에서 언급한 얼굴 인식 시스템)은 범죄 활동 방지 외에도 다른 용도로 사용될 수 있다. 예를 들어, 가출한 어린이, 납치 또는 실종된 성인 및 정신 장애인을 찾는 데 도움이 될 수 있다.

다른 지지자들은 단순히 사생활 침해에 대해 어쩔 수 없다고 믿고 사람들이 사생활이 없는 것에 익숙해져야 한다고 믿는다. 썬 마이크로시스템즈 CEO 스콧 맥닐리가 말했듯이, "어차피 당신은 사생활이 없습니다. 그냥 받아들이세요."[133][134]

또 다른 일반적인 주장은 "잘못한 것이 없다면 두려워할 것이 없다"이다. 즉, 불법 활동에 대한 사생활 보호 권리는 없지만, 법을 준수하는 사람들은 감시로 인해 피해를 입지 않으므로 이에 대해 반대할 이유가 없다.[135]

5. 2. 반대 측 주장

감시는 사생활 침해, 표현의 자유 억압, 권력 남용의 위험성을 야기할 수 있다는 주장이 제기된다. 감시 대상이 아닌 일반 시민들의 정보까지 무분별하게 수집될 수 있으며, 이렇게 수집된 정보가 오용될 경우 개인에게 심각한 피해를 초래할 수 있다.[136]대부분의 사람들은 공공 장소를 이용할 때 정부 기관의 감시를 피하기 어렵지만, 기업의 감시 관행에는 따를 수밖에 없는 선택권이 거의 없다.[140] 한편, 생체 인식 기술 중 안면 인식은 별다른 협조 없이도 감시가 가능하여 더욱 미묘하며, 동의를 구하기도 어렵다.[140]

5. 2. 1. 전체주의 감시 사회

전면적 정보 인식 프로그램, ADVISE와 같은 프로그램, 고속 감시 컴퓨터 및 생체 인식 소프트웨어와 같은 기술, 그리고 법 집행을 위한 통신 지원법(Communications Assistance for Law Enforcement Act)과 같은 법률의 등장으로 정부는 이제 국민의 활동을 감시할 수 있는 전례 없는 능력을 갖추게 되었다.[136] 전자 프론티어 재단, 미국 시민 자유 연합과 같은 시민권 및 개인 정보 보호 단체들은 정부의 국민 감시가 지속적으로 증가함에 따라 정치적 및/또는 개인적 자유가 극도로 제한되거나 존재하지 않는 대규모 감시 사회로 나아갈 것이라는 우려를 표명했다.[136][137] 이러한 우려는 ''Hepting v. AT&T''와 같은 수많은 소송으로 이어졌다.일부 비평가들은 "우리가 시키는 대로만 한다면 두려워할 것이 없습니다."라는 주장에 대해 반박한다. 예를 들어, 정부 정책에 반대하는 정치 단체에 속한 사람은 정부가 자신의 이름과 읽은 내용을 알지 못하도록 하여 정부가 조직을 파괴하거나 체포, 살해하는 것을 막을 수 있다. 또한, 현재는 숨길 것이 없더라도 정부가 나중에 반대하고 싶은 정책을 시행할 수 있으며, 대규모 감시로 인해 정부가 정치적 위협을 식별하고 제거할 수 있게 되면 그러한 반대가 불가능해질 수 있다고 지적한다.

2017년 12월, 중국 정부는 수만 대의 보안 회사 카메라, 웹캠 및 IP 카메라가 IT 회사 Qihoo에 의해 인터넷으로 볼 수 있도록 공개된 후 보안 회사 카메라, 웹캠 및 IP 카메라에 의한 광범위한 감시에 반대하는 조치를 취했다.[138]

전면적 정보 인식 프로그램과 법 집행을 위한 통신 지원 법과 같은 법률로 인해 많은 집단이 개인, 사회, 정치적 자유가 심각하게 제한된 대규모 감시 상태로 나아가고 있으며, 반대하는 개인이나 집단이 COININTELPRO와 같은 숙청으로 전략적으로 제거될 것이라는 우려를 하고 있다.[136][137]

국가안보연구센터의 케이트 마틴은 미국 시민들의 활동을 감시하는 데 군사 정찰 위성을 사용하는 것에 대해 "그들은 경찰 국가를 위한 벽돌을 하나씩 쌓고 있다."라고 말했다.[110]

일부에서는 공공 장소와 사적 장소의 경계가 모호해지고, 전통적으로 공공 장소로 여겨졌던 곳(예: 쇼핑몰과 산업 단지)의 사유화가 개인 정보 수집의 합법성이 증가하고 있음을 보여준다고 지적한다.[139]

5. 2. 2. 심리적, 사회적 영향

감시는 개인의 행동을 위축시키고 자기 검열을 유도할 수 있으며, 사회 구성원 간의 불신을 조장하고 사회적 관계를 훼손할 수 있다는 우려가 제기된다.[136]일부 비평가들은 "우리가 시키는 대로만 한다면 두려워할 것이 없습니다."라는 주장에 대해 반박한다. 이들은 정부 정책에 반대하는 정치 단체에 속한 사람은 정부가 자신의 신원과 활동을 알지 못하도록 하여 조직이 파괴되거나 자신이 체포, 살해당하는 것을 막고자 할 수 있다고 지적한다. 또한, 현재는 숨길 것이 없더라도 정부가 나중에 반대하고 싶은 정책을 시행할 수 있으며, 대규모 감시로 인해 정부가 정치적 위협을 식별하고 제거할 수 있게 되면 그러한 반대가 불가능해질 수 있다고 주장한다.[136][137]

이들은 대부분의 사람들이 감출 것이 있다는 사실을 지적한다. 예를 들어, 새로운 직장을 찾는 사람은 현재 고용주가 이 사실을 알지 못하도록 할 수 있다. 또한 고용주가 자신의 직원을 감시하고 재정 정보를 보호하기 위해 완전한 개인 정보 보호를 원한다면 불가능해질 수 있으며, 감시 대상 직원을 고용하고 싶지 않을 수 있다.[136][137]

전면적 정보 인식 프로그램과 법 집행을 위한 통신 지원 법과 같은 법률은 사회가 개인, 사회, 정치적 자유가 심각하게 제한된 대규모 감시 상태로 나아가고 있으며, 반대하는 개인이나 집단이 COININTELPRO와 같은 숙청으로 전략적으로 제거될 것이라는 우려를 낳고 있다.[136][137]

국가안보연구센터의 케이트 마틴은 미국 시민들의 활동을 감시하는 데 군사 정찰 위성을 사용하는 것에 대해 "그들은 경찰 국가를 위한 벽돌을 하나씩 쌓고 있다."라고 말했다.[110]

일부에서는 공공 장소와 사적 장소의 경계가 모호해지고, 전통적으로 공공 장소로 여겨졌던 곳(예: 쇼핑몰과 산업 단지)의 사유화가 개인 정보 수집의 합법성이 증가하고 있음을 보여준다고 지적한다.[139]

5. 2. 3. 개인 정보 보호 문제

대부분의 컴퓨터 감시는 인터넷의 데이터와 트래픽 모니터링을 포함한다.[9] 예를 들어 미국에서는 법 집행 기관을 위한 통신 지원 법(Communications Assistance For Law Enforcement Act)에 따라 모든 전화 통화와 광대역 인터넷 트래픽(이메일, 웹 트래픽, 인스턴트 메시징 등)은 연방 법 집행 기관이 실시간으로 방해받지 않고 모니터링할 수 있도록 해야 한다.[10][11][12]인터넷에는 사람이 수동으로 검색하기에는 너무 많은 데이터가 존재한다. 따라서 자동화된 인터넷 감시 컴퓨터는 방대한 양의 가로채진 인터넷 트래픽을 걸러내어 수사관에게 흥미롭거나 의심스러운 트래픽을 식별하고 보고한다. 이 과정은 특정 "트리거" 단어나 구문, 특정 유형의 웹사이트 방문 또는 의심스러운 개인이나 단체와 이메일이나 온라인 채팅을 통한 통신을 대상으로 규제된다.[13] NSA, FBI, 그리고 현재는 해체된 정보인식국(Information Awareness Office)과 같은 기관들은 매년 수십억 달러를 투자하여 카니보어, 나루스인사이트(NarusInsight), 에셜론(ECHELON)과 같은 시스템을 개발, 구매, 구현 및 운영하여 이 모든 데이터를 분석하고 법 집행 및 정보 기관에 유용한 정보만 추출한다.[14]

컴퓨터는 저장된 개인 데이터 때문에 감시 대상이 될 수 있다. FBI의 매직 랜턴 및 CIPAV과 같은 소프트웨어를 컴퓨터 시스템에 설치하면 이 데이터에 대한 무단 액세스를 쉽게 얻을 수 있다. 이러한 소프트웨어는 물리적으로 또는 원격으로 설치될 수 있다.[15] 반 에크 프릭킹(van Eck phreaking)으로 알려진 또 다른 형태의 컴퓨터 감시는 수백 미터의 거리에서 컴퓨팅 장치의 전자기 방출을 읽어 데이터를 추출하는 것을 포함한다.[16][17] NSA는 "핀웨일(Pinwale)"이라는 데이터베이스를 운영하여 미국 시민과 외국인의 수많은 이메일을 저장하고 색인화한다.[18][19] 또한 NSA는 프리즘(PRISM)이라는 프로그램을 운영하고 있는데, 이는 미국 정부가 기술 기업의 정보에 직접 액세스할 수 있는 데이터 마이닝 시스템이다. 이 정보에 접근함으로써 정부는 검색 기록, 이메일, 저장된 정보, 실시간 채팅, 파일 전송 등을 얻을 수 있다. 이 프로그램은 특히 미국 시민들로부터 감시와 개인 정보 보호에 관한 큰 논란을 야기했다.[20][21]

에드워드 스노든 사건 이후 고객의 개인 정보 보호에 대한 우려에 대한 대응으로, 애플의 아이폰 6는 수사 도청을 방해하도록 설계되었다. 이 휴대전화는 개별 휴대전화에 고유하고 애플이 접근할 수 없는 복잡한 수학 알고리즘에 의해 생성된 코드로 이메일, 연락처 및 사진을 암호화한다.[37] 아이폰 6의 암호화 기능은 제임스 B. 코미 FBI 국장 및 다른 법 집행 기관 관계자들의 비판을 받았다. 아이폰 6의 사용자 콘텐츠에 대한 합법적인 접근 요청조차도 애플이 법 집행 담당자들이 직접 코드를 해독하거나 휴대전화 소유자로부터 코드를 얻어야 하는 "난독화된" 데이터를 제공하게 될 것이기 때문이다.[37] 스노든 폭로가 미국 기관이 전 세계 어디에서나 휴대전화에 접근할 수 있음을 보여주었기 때문에 스마트폰 시장이 성장하고 있는 국가의 개인 정보 보호에 대한 우려가 심화되어 애플과 같은 기업이 글로벌 시장에서의 입지를 확보하기 위해 이러한 우려를 해결하도록 강력한 유인책을 제공하고 있다.[37]

애플은 더 많은 소비자에게 어필하기 위해 개인 정보 보호에 대한 우려를 강조하기 위해 여러 조치를 취했다. 2011년 애플은 영구적인 기기 식별자 사용을 중단했고, 2019년에는 제3자가 아동 앱을 추적하는 기능을 금지했다.[38]

6. 역감시 및 감시 대응

역감시는 감시를 피하거나 어렵게 만드는 행위이다.

6. 1. 역감시

역감시는 감시를 피하거나 어렵게 만드는 행위이다. 20세기 후반 인터넷, 전자 보안 시스템의 증가, 고고도(그리고 아마 무장된) UAV, 대기업과 정부의 대규모 컴퓨터 데이터베이스 등의 발전으로 역감시의 범위와 복잡성이 급격히 증가하였다.[147] 역감시의 다른 예로는 Signal[148][149]과 같은 암호화 메신저 앱과 Monero[150][151] 및 ZCash[152]와 같은 프라이버시 암호화폐가 있다.역감시는 다른 개인이나 집단(예: 시민이 경찰을 촬영하는 경우)에 대한 감시를 역전시키는 행위이다. 잘 알려진 예로는 로드니 킹 폭행 사건을 녹화한 조지 홀리데이와 경찰 감시라는 조직이 있는데, 이들은 경찰의 폭력을 방지하기 위해 경찰관을 감시하려고 시도한다. 역감시는 기업 스파이 행위를 방지하거나 특정 범죄 집단이 다른 범죄자를 추적하는 데에도 사용될 수 있다. 또한 다양한 기관과 조직이 사용하는 스토킹 방법을 억제하는 데에도 사용될 수 있다.

''소 감시''는 정부나 기업이 아닌 개인에 의한 녹화를 포함하는 역감시이다.[153]

6. 2. 소 감시

디지털 기술의 발전으로 개인 간 상호 감시가 가능해졌다. 온라인 감시는 인터넷을 통해 개인 활동을 관찰하는 것이다.[142] 기업, 시민, 정부는 사업 관계, 호기심, 법률 등 다양한 동기로 타인의 행동을 추적한다. 메리 차이코(메리 차이코)는 저서 ''Superconnected''에서 수직적 감시와 수평적 감시를 구분하는데, 수평적 감시는 권위 있는 주체가 아닌 친구, 동료, 낯선 사람 등 일상적인 인물이 타인의 활동에 관심을 갖는 것을 의미한다.[142] 온라인에서 개인은 관심사와 욕구를 드러내는 정보를 남기며, 이는 사회적 관계 형성에 기여하지만 사이버 폭력, 검열, 스토킹 등 사생활 침해의 위험도 증가시킨다.[142]''소 감시''는 정부나 기업이 아닌 개인이 녹화하는 역감시의 일종이다.[153]

7. 대중문화 속의 감시

조지 오웰의 소설 『1984』는 인간 정보원, 밀고자, 그리고 가정에 설치된 양방향 "텔레스크린"을 통해 이루어지는 대규모 감시 사회를 묘사한다. 이러한 감시 시스템은 문제가 있다고 여겨져 "오웰적"이라고 불리기도 한다.[154]

핸드메이즈 테일 소설과 이를 바탕으로 한 영화 및 TV 시리즈는 모든 시민이 지속적인 감시하에 있는 전체주의적 기독교 신정 정치 체제를 묘사하고 있다.

앨런 무어가 집필한 영국의 그래픽 노벨 브이 포 벤데타와 이를 바탕으로 한 2005년 영화 브이 포 벤데타는 영국 정부가 미디어를 통해 사람들의 세뇌를 시도하고, 선동으로 지지를 얻고, 대규모 감시 장치로 감시하며, 정치적 또는 사회적 반대를 억압하거나 죽이는 것을 다룬다.

데이브 에거스의 소설 더 서클은 "서클"이라는 단일 기업이 최신 기술을 독점하고, "시-체인지(See-Change)" 카메라를 통해 정치인들의 투명성을 요구하며 사회를 감시하는 세계를 보여준다. 서클은 모든 정보에 대한 자유로운 접근을 주장하며 개인 정보 공유를 의무화하지만, 이는 개인에게 큰 타격을 주고 권력 균형을 깨뜨린다. 서클의 설립자 중 한 명인 이먼 베일리는 모든 비밀을 없애면 부정적인 행동이 근절될 것이라고 믿지만, 정작 현인들은 투명해지지 않는다. 서클의 또 다른 설립자인 타이 고스포디노프는 서클의 완성이 전체주의로 이어질 수 있다고 경고한다.[154]

데드 케네디스의 노래 "나는 올빼미다(I Am The Owl)"는 정부의 감시와 정치 집단에 대한 사회 공학을, 비엔나 탱의 노래 "악시오의 찬가(Hymn of Acxiom)"는 기업의 데이터 수집과 감시에 관해 다루고 있다.

영화 가타카는 유전적으로 조작된 인간과 자연적인 인간을 구분하기 위해 생체 인식 감시를 사용하는 사회를 묘사한다. 영화 마이너리티 리포트에서 경찰과 정부 정보 기관은 소형 무인 항공기를 SWAT 작전과 감시 목적으로 사용한다. HBO의 범죄 드라마 시리즈 소프라노스는 FBI의 디미오 범죄 가족 감시를 자주 묘사한다.

영화 THX-1138은 사람들이 진정제와 항우울제를 복용하고 어디를 가든 감시 카메라가 그들을 감시하는 사회를 묘사한다. 영화 타인의 삶은 동독의 비밀 경찰인 슈타지 요원들에 의한 동베를린 감시를 묘사한다. 영화 대화는 여러 가지 도청 방법을 묘사한다.

1998년 미국 액션 스릴러 영화 에너미 오브 스테이트는 미국 시민의 데이터를 사용하여 배경을 조사하고 감시 장치를 사용하여 "적"으로 식별된 모든 사람을 체포하는 것을 다룬다. 영국 TV 시리즈 더 캡처는 정치적 목표를 추구하기 위해 유죄 판결을 내리기 위해 비디오 감시가 조작될 가능성을 탐구한다.

참조

[1]

서적

Surveillance Society: Monitoring in Everyday Life

Open University Press

2001

[2]

서적

Surveillance Studies: A Reader

Oxford University Press

2018

[3]

웹사이트

The NSA buys Americans' internet data, newly released documents show {{!}} CNN Business

https://www.cnn.com/[...]

2024-10-30

[4]

서적

Cultural Encounters: The Impact of the Inquisition in Spain and the New World

https://books.google[...]

University of California Press

2018

[5]

서적

Principles of Audit Surveillance

https://books.google[...]

R.T. Edwards, Inc.

2005

[6]

잡지

Stallman: How Much Surveillance Can Democracy Withstand?

https://www.wired.co[...]

2020-04-15

[7]

학술지

The Psychology of Espionage

https://www.cia.gov/[...]

2022-10-01

[8]

학술지

The Unresolved Equation of Espionage and International Law

https://repository.l[...]

2007-03-01

[9]

뉴스

Internet Eavesdropping: A Brave New World of Wiretapping

http://www.sciam.com[...]

2009-03-13

[10]

웹사이트

CALEA Archive – Electronic Frontier Foundation

http://w2.eff.org/Pr[...]

2009-03-14

[11]

웹사이트

CALEA: The Perils of Wiretapping the Internet

https://www.eff.org/[...]

2009-03-14

[12]

웹사이트

CALEA: Frequently Asked Questions

https://www.eff.org/[...]

2009-03-14

[13]

뉴스

Government funds chat room surveillance research

https://www.usatoday[...]

2009-03-19

[14]

뉴스

FBI turns to broad new wiretap method

https://www.zdnet.co[...]

2014-09-26

[15]

잡지

FBI's Secret Spyware Tracks Down Teen Who Made Bomb Threats

https://www.wired.co[...]

2007-07-18

[16]

학술지

Electromagnetic Radiation from Video Display Units: An Eavesdropping Risk?

http://jya.com/emr.p[...]

[17]

학술지

Electromagnetic Eavesdropping Risks of Flat-Panel Displays

http://www.cl.cam.ac[...]

[18]

뉴스

E-Mail Surveillance Renews Concerns in Congress

https://www.nytimes.[...]

2009-06-30

[19]

뉴스

Pinwale And The New NSA Revelations

https://www.theatlan[...]

2009-06-30

[20]

뉴스

NSA Prism program taps in to user data of Apple, Google and others

http://www.fbcoverup[...]

2017-02-01

[21]

뉴스

Everything you need to know about PRISM

https://www.theverge[...]

2017-02-13

[22]

뉴스

Rogue FBI Letters Hint at Phone Companies' Own Data Mining Programs – Updated

http://blog.wired.co[...]

Wired

2009-03-19

[23]

뉴스

Mueller Orders Audit of 56 FBI Offices for Secret Subpoenas

https://www.bloomber[...]

2009-03-19

[24]

뉴스

FBI Plans to Fight Terror With High-Tech Arsenal

https://www.latimes.[...]

2009-03-14

[25]

웹사이트

Remotely Eavesdropping on Cell Phone Microphones

http://www.schneier.[...]

2009-12-13

[26]

뉴스

FBI taps cell phone mic as eavesdropping tool

http://news.cnet.com[...]

2009-03-14

[27]

뉴스

Use of mobile helped police keep tabs on suspect

http://news.ft.com/c[...]

2009-03-14

[28]

웹사이트

Telephones

http://www.wrc.noaa.[...]

2009-03-22

[29]

뉴스

Can You Hear Me Now?

http://blogs.abcnews[...]

2009-12-13

[30]

뉴스

Even if they're off, cellphones allow FBI to listen in

http://seattletimes.[...]

2009-12-14

[31]

학술지

From Smartphones to Stingrays: Can the Fourth Amendment Keep up with the Twenty-First Century Note

http://heinonline.or[...]

[32]

뉴스

Tracking a suspect by mobile phone

http://news.bbc.co.u[...]

2009-03-14

[33]

뉴스

Cell Phone Tracking Can Locate Terrorists – But Only Where It's Legal

https://www.foxnews.[...]

2009-03-14

[34]

학술지

Warrantless Location Tracking

[35]

뉴스

Threat Level Privacy, Crime and Security Online Feds 'Pinged' Sprint GPS Data 8 Million Times Over a Year

https://www.wired.co[...]

2009-12-05

[36]

웹사이트

Greenstone Digital Library Software

https://web.archive.[...]

2017-06-03

[37]

뉴스

Signaling Post-Snowden Era, New iPhone Locks Out N.S.A

https://www.nytimes.[...]

2014-09-26

[38]

웹사이트

Are iPhones Really Better for Privacy? Comparative Study of iOS and Android Apps

https://csu-sfsu.pri[...]

2023-09-22

[39]

뉴스

NSA tracking cellphone locations worldwide, Snowden documents show

https://www.washingt[...]

2013-12-04

[40]

뉴스

GCHQ views data without a warrant, government admits

https://www.theguard[...]

2014-10-29

[41]

웹사이트

This is everything Edward Snowden revealed in one year of unprecedented top-secret leaks

https://www.business[...]

[42]

논문

Audio Surveillance: A Systematic Review

https://dl.acm.org/d[...]

2016-05-02

[43]

웹사이트

Rise of Surveillance Camera Installed Base Slows

http://www.sdmmag.co[...]

2016-05-05

[44]

뉴스

Smart cameras catch man in 60,000 crowd

https://www.bbc.co.u[...]

2018-04-13

[45]

뉴스

Surveillance cams help fight crime, city says

http://www.suntimes.[...]

2009-02-19

[46]

뉴스

We're Watching: How Chicago Authorities Keep An Eye On The City

https://www.cbsnews.[...]

2006-09-06

[47]

논문

The New York City Police Department's Domain Awareness System

2017-02

[48]

웹사이트

New NYPD surveillance cameras to cover stretch of Upper East Side not easily reached by patrol cars

https://www.nydailyn[...]

2018-10-24

[49]

웹사이트

The Price of Privacy: How local authorities spent £515m on CCTV in four years

https://web.archive.[...]

Big Brother Watch

2012-02

[50]

웹사이트

FactCheck: how many CCTV cameras?

https://web.archive.[...]

Channel 4 News

2008-06-18

[51]

뉴스

You're being watched: there's one CCTV camera for every 32 people in UK – Research shows 1.85m machines across Britain, most of them indoors and privately operated

https://www.theguard[...]

2011-03-02

[52]

웹사이트

CCTV in London

http://www.urbaneye.[...]

[53]

웹사이트

How many cameras are there?

https://web.archive.[...]

CCTV User Group

2008-06-18

[54]

웹사이트

Camera surveillance

https://web.archive.[...]

[55]

잡지

China's All-Seeing Eye

https://web.archive.[...]

2008-05-29

[56]

뉴스

Big Brother To See All, Everywhere

http://www.cbsnews.c[...]

CBS News

2003-07-01

[57]

웹사이트

How Facial Recognition Systems Work

http://computer.hows[...]

2001-09-04

[58]

웹사이트

Privacy is (Virtually) Dead

http://www.jrnyquist[...]

[59]

웹사이트

WIKILEAKS: Surveillance Cameras Around The Country Are Being Used In A Huge Spy Network

http://www.businessi[...]

[60]

웹사이트

EPIC Video Surveillance Information Page

https://web.archive.[...]

[61]

뉴스

TrapWire: The Less-Than-Advertised System To Spy On Americans

http://www.thedailyb[...]

2012-08-14

[62]

뉴스

Can Network Theory Thwart Terrorists?

2006-03-12

[63]

논문

Online Social Networking as Participatory Surveillance

2008-03-03

[64]

서적

Social Networking Sites and the Surveillance Society. A Critical Case Study of the Usage of studiVZ, Facebook, and MySpace by Students in Salzburg in the Context of Electronic Surveillance

http://fuchs.uti.at/[...]

Forschungsgruppe Unified Theory of Information

[65]

웹사이트

Current Research in Social Network Theory

http://www.ccs.neu.e[...]

[66]

뉴스

Pentagon sets its sights on social networking websites

https://www.newscien[...]

2006-06-09

[67]

뉴스

Is the NSA reading your MySpace profile?

https://archive.toda[...]

2006-06-09

[68]

웹사이트

Current Research in Social Network Theory

https://web.archive.[...]

[69]

논문

Social Network Analysis as an Approach to Combat Terrorism: Past, Present, and Future Research

http://www.hsaj.org/[...]

2006-07

[70]

웹사이트

DyDAn Research Blog

http://dydan-researc[...]

[71]

뉴스

AT&T Invents Programming Language for Mass Surveillance

http://blog.wired.co[...]

Wired

2007-10-29

[72]

뉴스

Legally Questionable FBI Requests for Calling Circle Info More Widespread than Previously Known

http://blog.wired.co[...]

Wired

2007-10-16

[73]

뉴스

One in five employers uses social networks in hiring process

http://www.computerw[...]

2008-09-12

[74]

서적

Biometrics: A Look at Facial Recognition

http://www.dtic.mil/[...]

RAND Corporation

[75]

뉴스

Face recognition next in terror fight

https://www.usatoday[...]

2007-05-10

[76]

뉴스

Surveillance Society: New High-Tech Cameras Are Watching You

http://www.popularme[...]

2008-01-00

[77]

뉴스

FBI Prepares Vast Database Of Biometrics: $1 Billion Project to Include Images of Irises and Faces

https://www.washingt[...]

2007-12-22

[78]

뉴스

FBI wants palm prints, eye scans, tattoo mapping

http://www.cnn.com/2[...]

2008-02-04

[79]

뉴스

Lockheed wins $1 billion FBI biometric contract

http://www.infoworld[...]

InfoWorld

2008-02-13

[80]

웹사이트

LAPD: We Know That Mug

http://thehightechho[...]

2004-12-26

[81]

웹사이트

LAPD Uses Face Recognition Technology To Fight Crime

http://www.officer.c[...]

[82]

뉴스

LAPD opens new high-tech crime analysis center

http://latimesblogs.[...]

2009-09-17

[83]

뉴스

Can't Hide Your Lying ... Face?

https://www.wired.co[...]

2004-10-14

[84]

웹사이트

MQ-9 Reaper

http://www.military.[...]

[85]

웹사이트

The Rapid Rise of Federal Surveillance Drones Over America

https://www.theatlan[...]

2016-03-10

[86]

웹사이트

Killington co-founder Sargent dead at 83

http://www.vermontto[...]

Rutland Herald

2012-11-09

[87]

뉴스

Drone aircraft may prowl U.S. skies

http://news.cnet.com[...]

2006-03-29

[88]

뉴스

US police experiment with Insitu, Honeywell UAVs

http://www.flightglo[...]

2007-06-12

[89]

뉴스

UK Home Office plans national police UAV fleet

http://www.flightglo[...]

2007-07-17

[90]

뉴스

No Longer Science Fiction: Less Than Lethal & Directed Energy Weapons

http://www.policeone[...]

2005-02-22

[91]

웹사이트

HART Overview

http://www.darpa.mil[...]

2008-08-00

[92]

웹사이트

BAA 04-05-PIP: Heterogeneous Airborne Reconnaissance Team (HART)

http://www.darpa.mil[...]

2003-12-05

[93]

뉴스

DARPA, Northrop Grumman Move Into Next Phase of UAV Control Architecture

http://findarticles.[...]

2007-11-29

[94]

논문

Autonomous Deployment of Swarms of Micro-Aerial Vehicles in Cooperative Surveillance

2014-00-00

[95]

논문

Swarms of Micro Aerial Vehicles Stabilized Under a Visual Relative Localization

https://ieeexplore.i[...]

2014-00-00

[96]

학술지

Toward a Sociology of Privacy

2017-00-00

[97]

서적

Profiling the European Citizen: Cross Disciplinary Perspectives

Springer

[98]

뉴스

US Plans Massive Data Sweep

http://www.csmonitor[...]

2006-02-09

[99]

웹사이트

Administrative Subpoenas for the FBI: A Grab for Unchecked Executive Power

http://www.cdt.org/s[...]

2003-09-24

[100]

웹사이트

"National Network" of Fusion Centers Raises Specter of COINTELPRO

http://epic.org/priv[...]

2007-06-00

[101]

서적

Methods of Inquiry for Intelligence Analysis

https://books.google[...]

Rowman & Littlefield

2019-04-12

[102]

뉴스

Is the Pentagon spying on Americans?

https://www.nbcnews.[...]

NBC News

2005-12-14

[103]

웹사이트

The Use of Informants in FBI Domestic Intelligence Investigations

http://www.icdc.com/[...]

U.S. Senate Select Committee to Study Governmental Operations with Respect to Intelligence Activities

1976-04-23

[104]

웹사이트

Secret Justice: Criminal Informants and America's Underground Legal System

https://www.prisonle[...]

[105]

뉴스

FBI Proposes Building Network of U.S. Informants

http://blogs.abcnews[...]

ABC News

2007-07-25

[106]

웹사이트

U.S. Reconnaissance Satellites: Domestic Targets

http://www.gwu.edu/~[...]

2009-03-16

[107]

뉴스

U.S. to Expand Domestic Use Of Spy Satellites

https://www.wsj.com/[...]

2009-03-14

[108]

뉴스

Satellite-Surveillance Program to Begin Despite Privacy Concerns

https://www.wsj.com/[...]

2009-03-16

[109]

뉴스

Fact Sheet: National Applications Office

https://web.archive.[...]

2009-03-16

[110]

뉴스

Domestic Use of Spy Satellites To Widen

https://www.washingt[...]

2009-03-17

[111]

뉴스

Spy imagery agency watching inside U.S.

https://www.usatoday[...]

2009-03-17

[112]

웹사이트

Forget the NSA: Police May be a Greater Threat to Privacy

http://www.plsonline[...]

[113]

간행물

The German Code Of Criminal Procedure

2015-11-27

[114]

웹사이트

Revealed: Saudis suspected of phone spying campaign in US

https://www.theguard[...]

2020-03-29

[115]

웹사이트

Saudi Spies Tracked Phones Using Flaws the FCC Failed to Fix for Years

https://techcrunch.c[...]

2020-03-29

[116]

뉴스

Two Stories Highlight the RFID Debate

https://web.archive.[...]

2012-03-23

[117]

뉴스

RFID Tags: Big Brother in small packages

http://news.cnet.com[...]

2012-07-24

[118]

뉴스

Microchips in humans spark privacy debate

https://www.usatoday[...]

2009-03-17

[119]

뉴스

RFID Chips Implanted In Mexican Law-Enforcement Workers

https://web.archive.[...]

2009-03-17

[120]

뉴스

Law enforcement in Mexico goes a bit bionic

http://www.csmonitor[...]

2009-03-17

[121]

논문

Implanting inequality: Empirical evidence of social and ethical risks of implantable radio-frequency identification (RFID) devices

2010

[122]

서적

Criminal Investigation: The Art and the Science

Pearson

[123]

서적

Ethical Justice: Applied Issues for Criminal Justice Students and Professionals

Academic Press

[124]

뉴스

Court Asked To Disallow Warrantless GPS Tracking

https://informationw[...]

2009-03-18

[125]

뉴스

What legal questions are the new chip implants for humans likely to raise?

https://web.archive.[...]

2009-03-17

[126]

웹사이트

COINTELPRO

http://www.icdc.com/[...]

2009-03-14

[127]

논문

Going Postal: Analyzing the Abuse of Mail Covers Under the Fourth Amendment

2017

[128]

웹사이트

U.S. Army Intelligence Activities

https://web.archive.[...]

2015-05-25

[129]

웹사이트

Domestic CIA and FBI Mail Opening Programs

https://web.archive.[...]

U.S. Senate Select Committee to Study Governmental Operations with Respect to Intelligence Activities

2009-03-13

[130]

서적

Political Repression in Modern America

University of Illinois Press

[131]

논문

Privacy in the Age of the Internet of Things

https://www.jstor.or[...]

2016

[132]

웹사이트

Deviant Behaviour – Socially accepted observation of behaviour for security

https://web.archive.[...]

[133]

뉴스

Sun on Privacy: 'Get Over It'

https://www.wired.co[...]

2009-03-20

[134]

뉴스

Privacy

https://web.archive.[...]

2009-03-20

[135]

논문

'I've Got Nothing to Hide' and Other Misunderstandings of Privacy

[136]

웹사이트

Is the U.S. Turning Into a Surveillance Society?

https://www.aclu.org[...]

2009-03-13

[137]

웹사이트

Bigger Monster, Weaker Chains: The Growth of an American Surveillance Society

https://www.aclu.org[...]

2009-03-13

[138]

웹사이트

Privacy fears over online surveillance footage broadcasts in China

http://www.scmp.com/[...]

2017-12-13

[139]

논문

Personal Information, Borders, and the New Surveillance Studies

https://web.archive.[...]

[140]

웹사이트

Your Face is not a bar code: arguments against automatic face recognition in public places

http://polaris.gseis[...]

2004-11-14

[141]

서적

Discipline and Punish

https://archive.org/[...]

Vintage Books

[142]

서적

Superconnected: the internet, digital media, and techno-social life

Sage Publications

[143]

저널

Surveillance as Race Struggle: On Browne's Dark Matters

https://muse.jhu.edu[...]

Johns Hopkins University Press

2017

[144]

서적

Dark Matters: On the Surveillance of Blackness

Duke University Press Books

2015-10-02

[145]

웹사이트

People vs. Diaz

https://caselaw.find[...]

2017-02-01

[146]

웹사이트

Riley v. California

https://www.oyez.org[...]

2013-02-01

[147]

웹사이트

The Secrets of Countersurveillance

https://www.stratfor[...]

Security Weekly

2007-06-06

[148]

웹사이트

One of the Last Bastions of Digital Privacy Is Under Threat

https://www.nytimes.[...]

2023-06-13

[149]

웹사이트

Edward Snowden Explains How To Reclaim Your Privacy

https://theintercept[...]

2015-11-12

[150]

웹사이트

Why some cyber criminals are ditching bitcoin for a cryptocurrency called monero

https://www.cnbc.com[...]

2021-06-13

[151]

웹사이트

Dark web finds bitcoin increasingly more of a problem than a help, tries other digital currencies

https://www.cnbc.com[...]

2017-08-29

[152]

웹사이트

Coinbase considers adding five new coins to its platform

https://www.cnbc.com[...]

2018-07-13

[153]

뉴스

The age of sousveillance

https://www.theguard[...]

2005-07-14

[154]

서적

The Circle

https://archive.org/[...]

Alfred A. Knopf, McSweeney's Books

[155]

저널

The issue on the Act on Putting GPS Tracking Devices on Special Sex Offenders

http://dx.doi.org/10[...]

2008-12

[156]

서적

Surveillance Society: Monitoring in Everyday Life

https://archive.org/[...]

Open University Press

2001

[157]

서적

Surveillance Studies: A Reader

Oxford University Press

2018

[158]

서적

Cultural Encounters: The Impact of the Inquisition in Spain and the New World

https://books.google[...]

University of California Press

2018

[159]

서적

Principles of Audit Surveillance

https://books.google[...]

R.T. Edwards, Inc.

2005

[160]

저널

The Psychology of Espionage

https://www.cia.gov/[...]

[161]

저널

The Unresolved Equation of Espionage and International Law

https://repository.l[...]

2007

본 사이트는 AI가 위키백과와 뉴스 기사,정부 간행물,학술 논문등을 바탕으로 정보를 가공하여 제공하는 백과사전형 서비스입니다.

모든 문서는 AI에 의해 자동 생성되며, CC BY-SA 4.0 라이선스에 따라 이용할 수 있습니다.

하지만, 위키백과나 뉴스 기사 자체에 오류, 부정확한 정보, 또는 가짜 뉴스가 포함될 수 있으며, AI는 이러한 내용을 완벽하게 걸러내지 못할 수 있습니다.

따라서 제공되는 정보에 일부 오류나 편향이 있을 수 있으므로, 중요한 정보는 반드시 다른 출처를 통해 교차 검증하시기 바랍니다.

문의하기 : help@durumis.com